(我觉得misc确实很有意思,稍微了解一点点吧)

刷题:

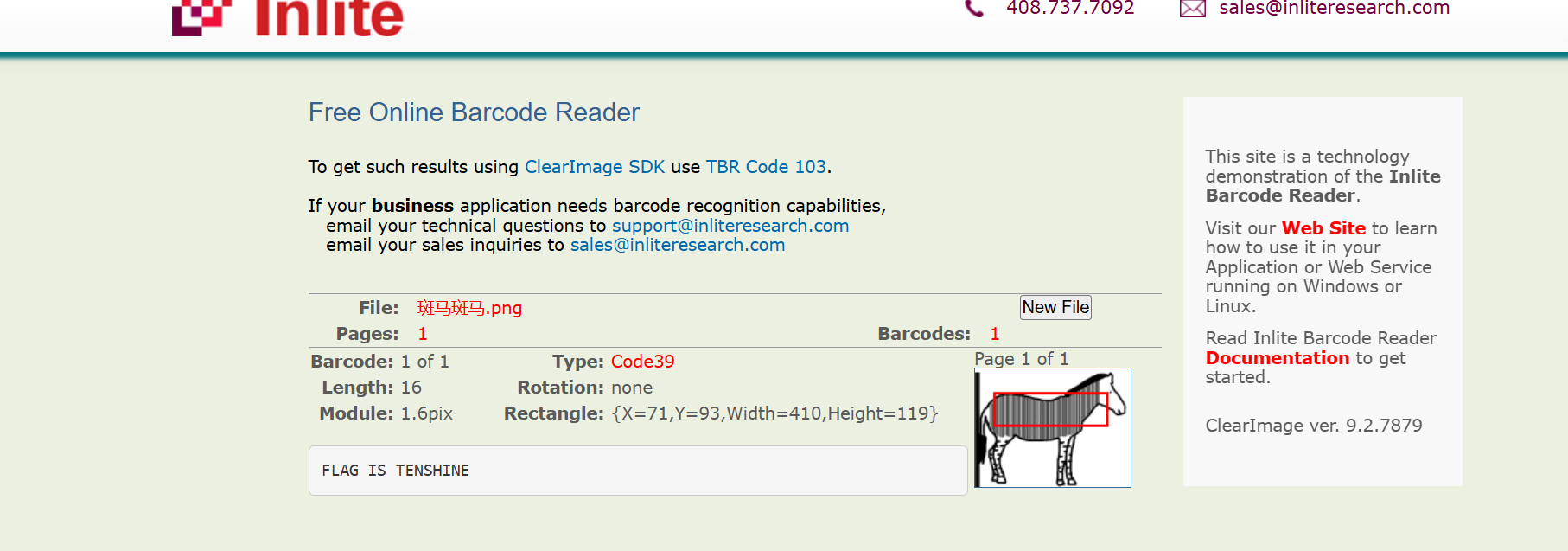

Banmabanma:

直接在在线扫码即可Barcode Reader. Free Online Web Application

得到:

适合作为桌面

1.解析是否存在隐写

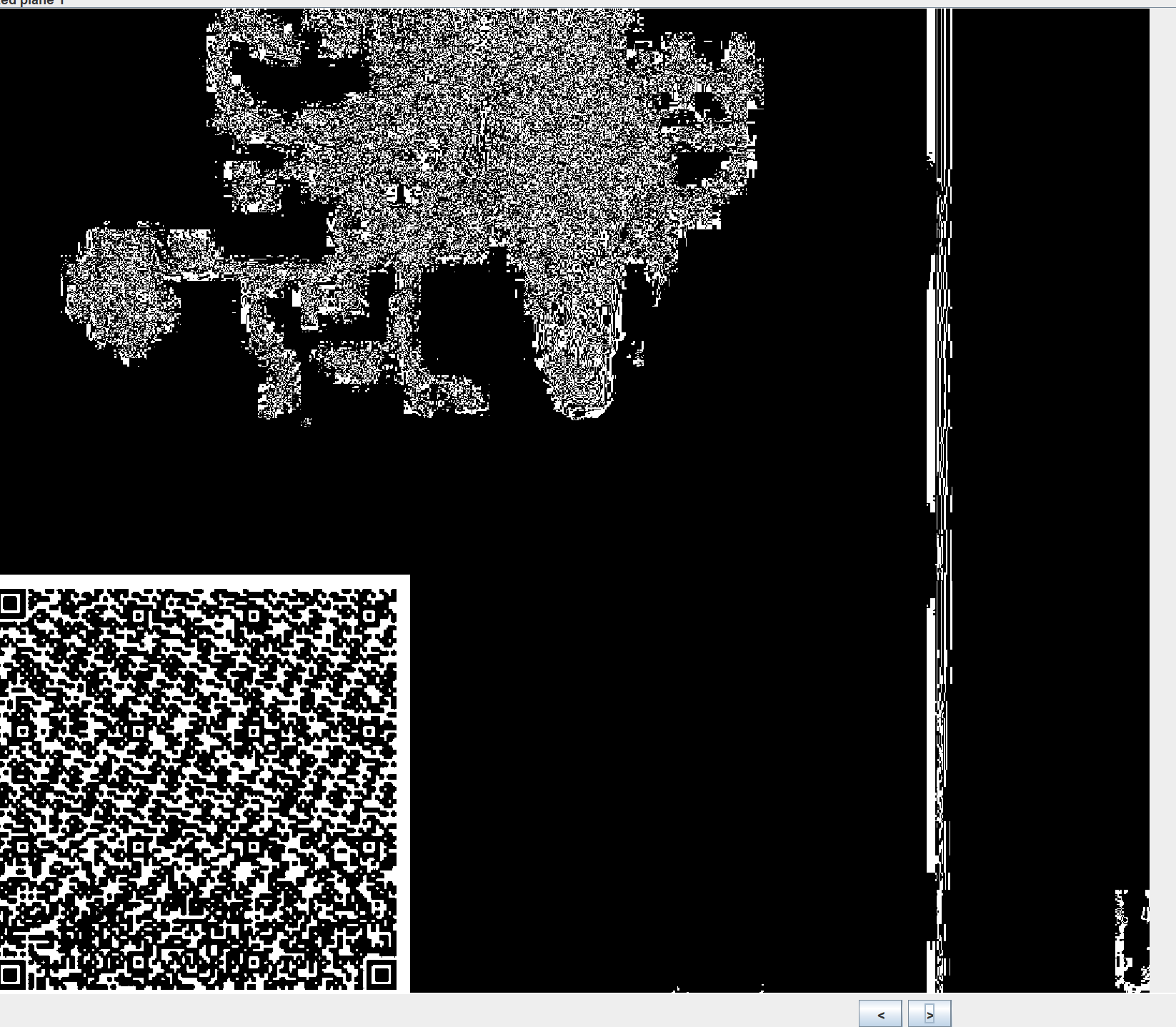

我们得到一张照片,在其他wp的建议下我们使用Stegsolve进行

Stegsolve介绍:

Stegsolve 是一款专注于图像隐写分析的工具,常用于 CTF 竞赛、网络安全检测和数字取证场景。它通过深度解析图像的像素和结构,帮助用户发现隐藏在图片中的秘密信息。

核心功能

- 通道分析

- 支持 RGB(红、绿、蓝)和 Alpha(透明度)通道的独立查看,通过切换不同通道可能直接发现隐藏的文字、二维码或图像。

- 例如:某些隐写会将信息藏在红色通道的最低位平面(Red Plane 0)。

- 位平面分析

- 将图像分解为 8 个位平面(从最低有效位 LSB 到最高有效位 MSB),通过分析不同位平面的视觉差异,定位隐藏的数据。

- 原理:LSB(最低有效位)隐写通过修改像素值的最后 1-2 位来隐藏信息,这些修改对图像视觉影响极小,但 Stegsolve 能通过位平面提取发现异常。

- 数据提取

- 可将图像中的隐藏数据以二进制、十六进制或文本形式导出,支持按行 / 列提取、指定位顺序(MSB/LSB)等。

- 动图处理

- 分解 GIF 动图的每一帧,逐帧检查是否隐藏信息。

- 图片拼接与运算

- 对两张图片进行 XOR、AND、OR 等运算,可能还原被分割的隐藏内容。

工作原理

Stegsolve 的核心逻辑是像素级分析:

- LSB 隐写检测

- 通过对比不同位平面的图像差异,识别被修改的最低有效位。例如,若某一位平面出现明显图案(如二维码),则可能藏有信息。

- 颜色通道分离

- 单独查看红、绿、蓝通道的灰度图,某些隐写会将信息藏在特定通道的低亮度区域。

- 数据模式识别

- 结合二进制 / 文本导出功能,将提取的位流转换为 ASCII 字符或文件格式(如二维码),直接解码 flag。

我们不断的按<得到

通过

Barcode Reader. Free Online Web Application

在线二维码解析工具解析得:

1 | 03F30D0A79CB05586300000000000000000100000040000000730D0000006400 |

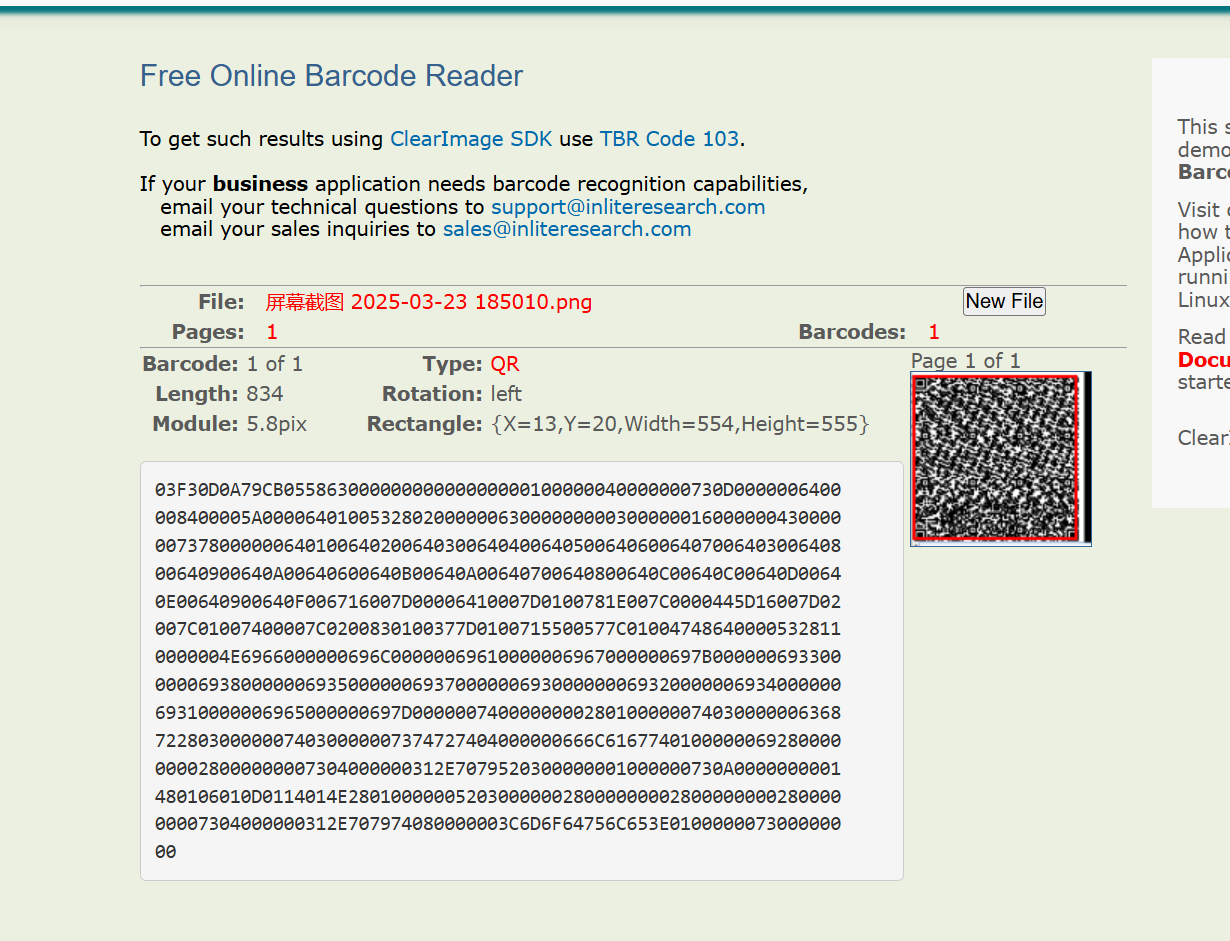

2.解析这些十六进制代码:

使用:WinHex

粘贴我们的十六进制文本,发现有1.pyr

pyr是什么?

当 Python 解释器执行 .py 文件时,它会将源代码编译成字节码,这些字节码会被保存为 .pyc 文件。

人话:就是反译后会变成py文件

我们进入:Python Source Code Compile and Decompile Online来进行在线反编译

得到:

1 | # Visit https://www.lddgo.net/en/string/pyc-compile-decompile for more information |

打开vs输出得到:

1 | flag{38a57032085441e7} |

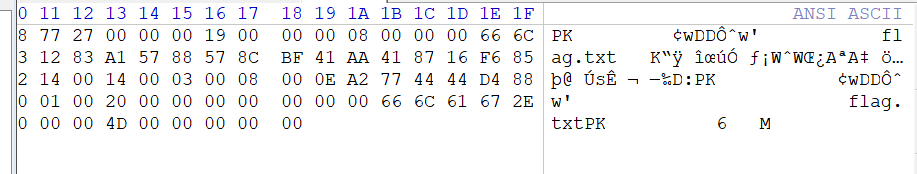

将其打开为文本文件,发现乱码:

尝试用十六进制打开发现:

有PK二字,应该是zip文件包

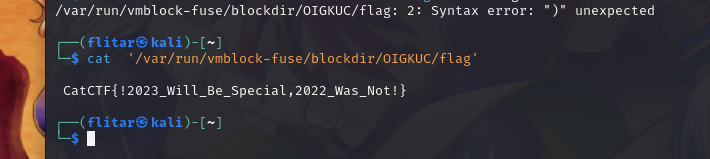

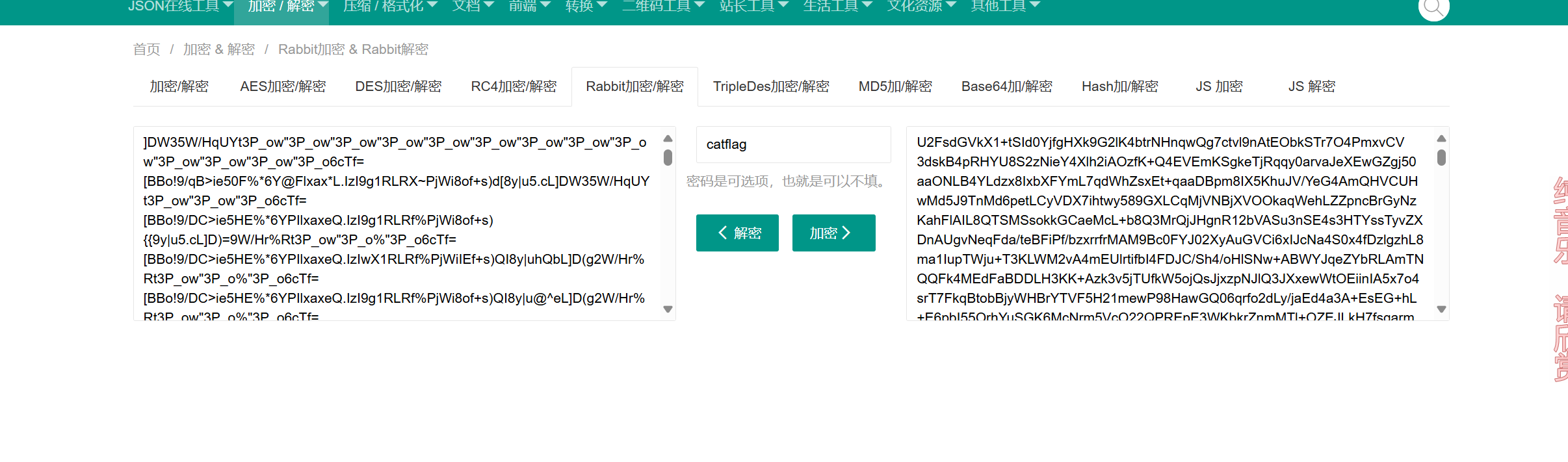

catflag

直接用kali来cat一下就可以得出flag了:

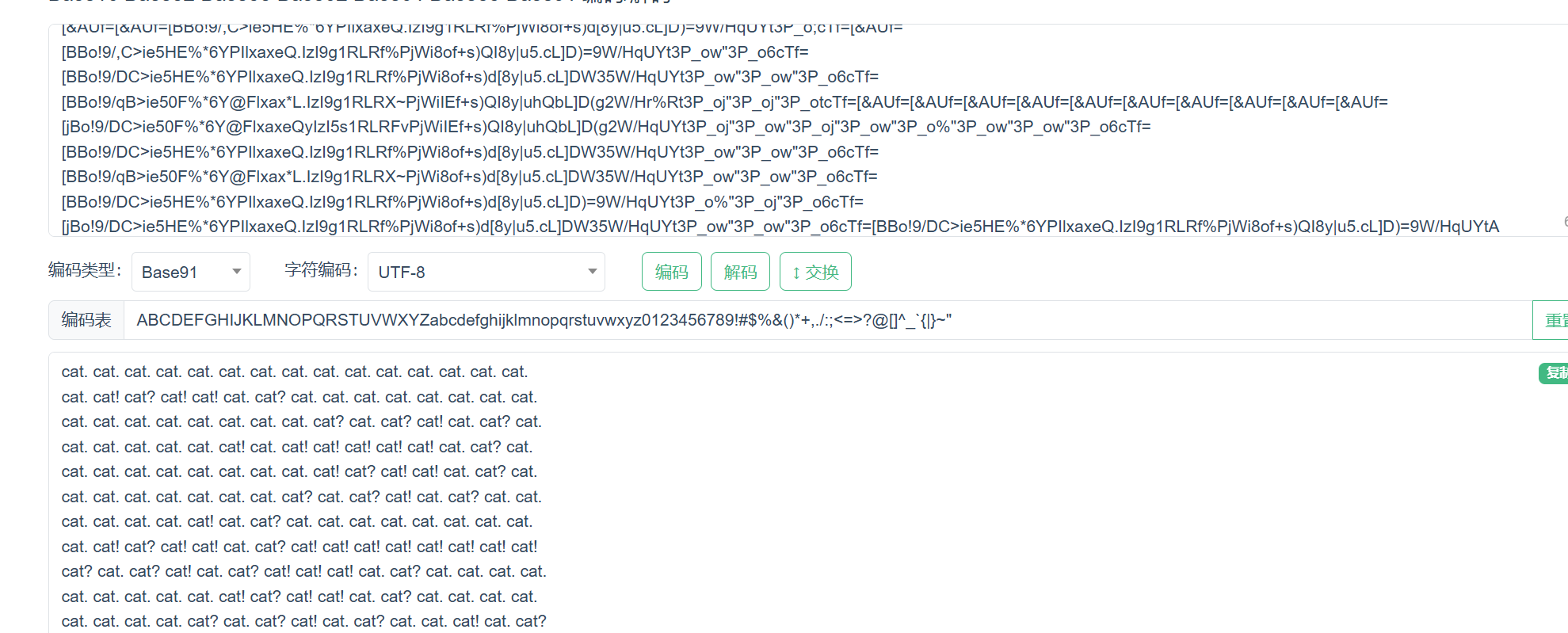

CatCatCat

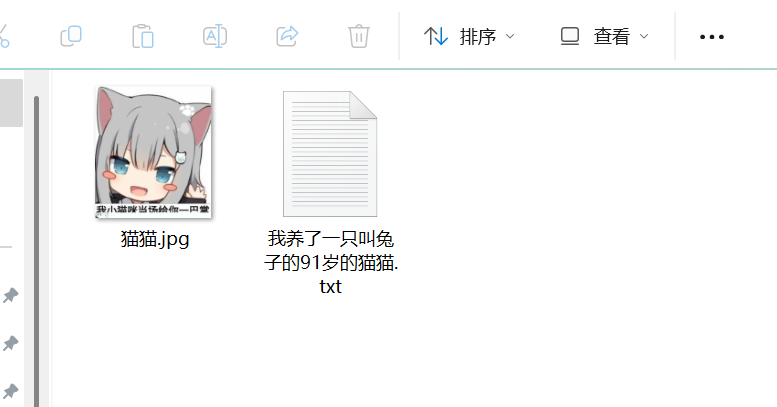

考察点:图片解读,兔子加密,base91加密

获得一只小猫表情包和一堆密文

不知从何下手。。。只好去看wp

猫猫表情包作用:

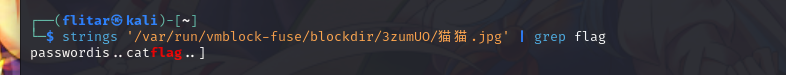

在kali输入

1 | strings '/var/run/vmblock-fuse/blockdir/3zumUO/猫猫.jpg' | grep flag |

得到密码:passwordis..catflag..

密文作用:

得到钥匙后,提醒是兔子,那便是兔子加密

得到的代码是?—–base91加密

这又是什么加密???

原来是ook加密

解码后得到

1 | CATCTF{Th1s_V3ry_cute_catcat!!!} |

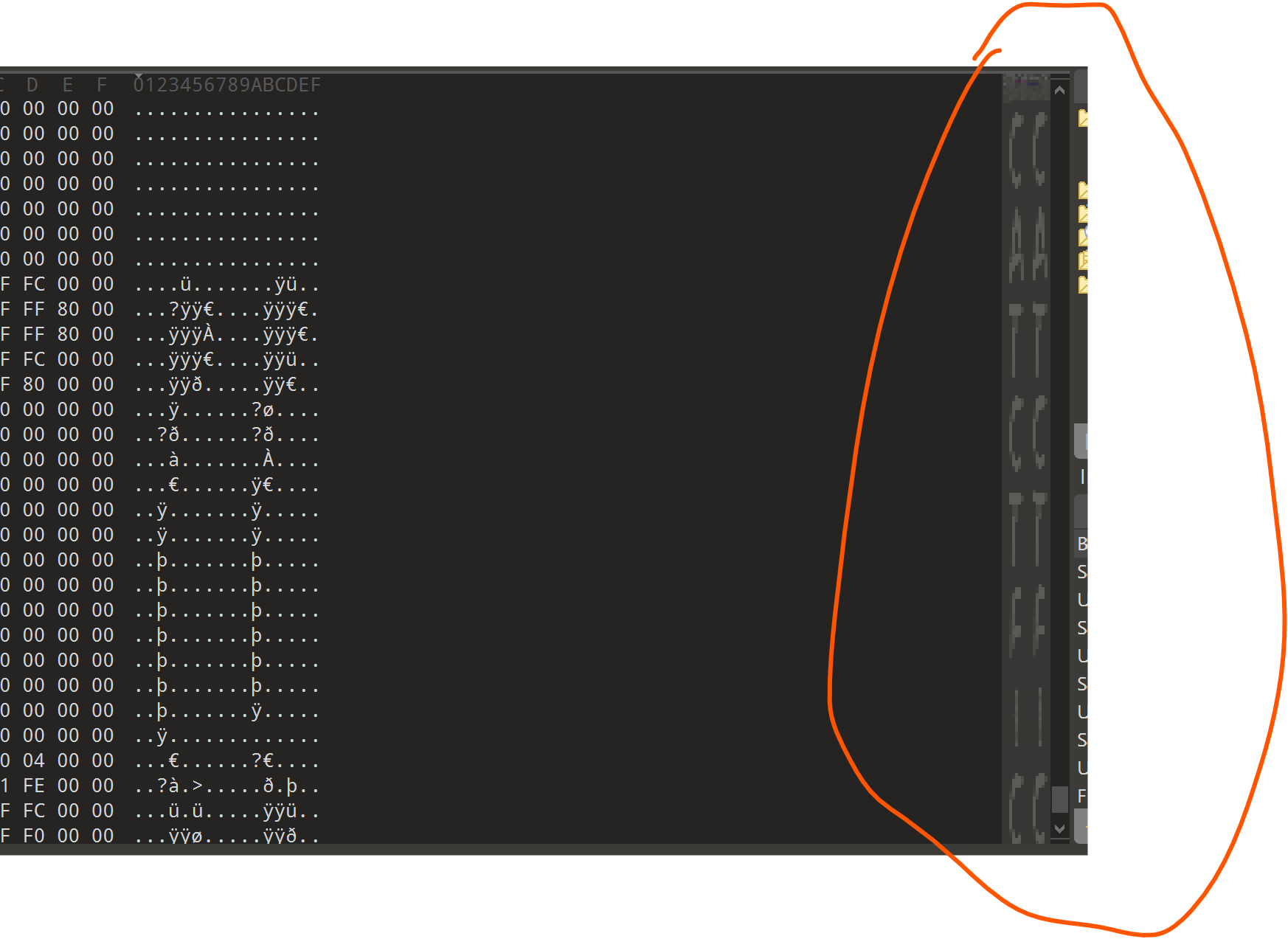

MeowMeowMeow

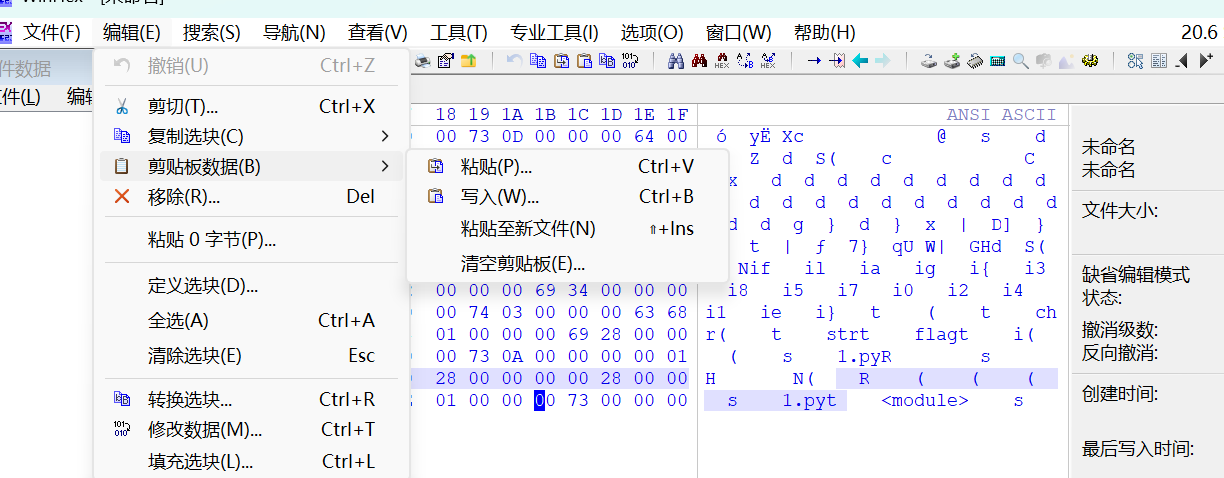

得到一张照片,放到Hex里面观察:

感觉右边怪怪的,但是看不出来?

看了wp才知道是:

1 | CatCTF{CAT_GOES_MEOW} |